Mini-Pentest oder manueller Pentest?

Ist ein DIY-Pentest eine wirksame Cybersecurity-Maßnahme? Die zunehmende Komplexität in der Cybersicherheit fordert auch den Einsatz von neuen Technologien. Einfacher, besser… und sicherer? Es kommen

Welche Themen bewegen die Security-Welt? Wir berichten über IT-Sicherheitstrends, Regularien, Hintergründe aus dem Enginversum ebenso wie über coole neue Features. Falls Sie regelmäßig von uns hören möchten, abonnieren Sie den Enginsight-Newsletter.

Ist ein DIY-Pentest eine wirksame Cybersecurity-Maßnahme? Die zunehmende Komplexität in der Cybersicherheit fordert auch den Einsatz von neuen Technologien. Einfacher, besser… und sicherer? Es kommen

NIS2 – wieder so ein Regularium, dass IT-Sicherheitsverantwortliche im ersten Moment als lästiges Übel betrachten. Geben Sie es zu, es ging Ihnen ähnlich! Marketers ging

Was sagen die Experten zu besonderen Bedrohungen, möglichen Schutzmechanismen/-technologien und den neuen Regularien? 2024 wird im Bereich Informations- und Cybersicherheit wohl wieder ein extrem anstrengendes

Webseiten, Shops und digitale Plattformen diverser Art gehören zum Alltag eines (Online) Marketers wie eine gute Tasse Kaffee oder Tee zu einem schönen Frühstück. Über

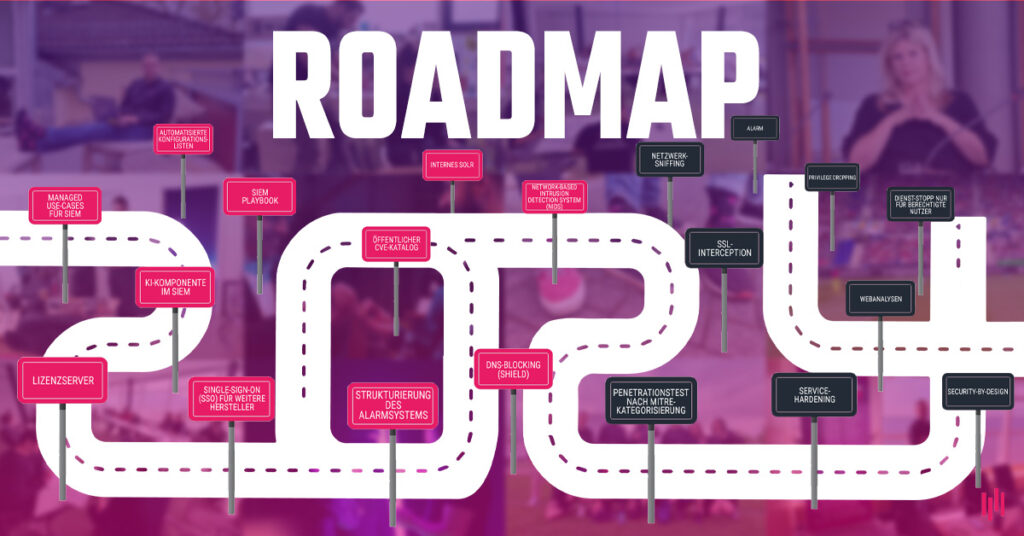

Noch mehr Enginsight Aus der Praxis für die Praxis bleibt auch in 2024 unser Motto. Und deshalb wird es wieder viele praktische Neuerungen in Enginsight

Warum sind die Angreifer gerade dann am aktivsten, wenn es am gemütlichsten ist? Während die Weihnachtszeit für viele das Fest der Liebe und des friedlichen

AERAsec setzt ganz bewusst auf ein Portfolio aus wenigen, gezielt ausgewählten Herstellern. Enginsight zählt ab sofort dazu. Die AERAsec Network Services and Security GmbH in

Die NIS2-Richtlinie (Network and Information Systems Directive 2) ist eine Aktualisierung der ursprünglichen NIS-Richtlinie der Europäischen Union, die darauf abzielt, ein hohes gemeinsames Sicherheitsniveau für

Wir entschlüsseln den Prozess der NIS2-Konformität für Sie und geben eben Ihnen eine praktische Anleitung, was Sie jetzt schon tun können, um sich bestens vorzubereiten

Cybar? Aber sicher! Unter dem Motto „Entdecke die Enginsight-Magie an der Cybar“ waren wir angetreten, um eine weitere it-sa unvergesslich zu machen. Das positive Feedback

Noch mehr Enginsight Aus der Praxis für die Praxis bleibt auch in 2024 unser Motto. Und deshalb wird es wieder viele praktische Neuerungen in Enginsight

Der Jenaer Hersteller Enginsight erweitert seine innovative Security-Software zur Erkennung und Abwehr von Cyberbedrohungen durch ein Security Information and Event Management System, kurz SIEM. Diese

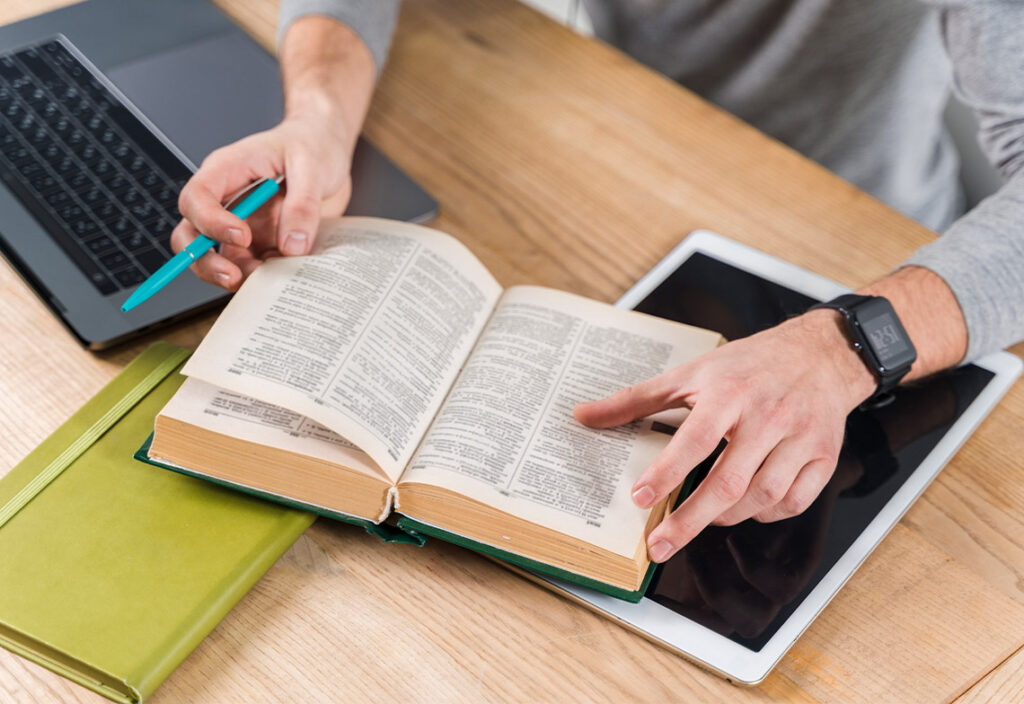

Informationen stellen kostbare Vermögenswerte eines jeden Unternehmens dar. In ihnen schlummern bedeutende wirtschaftliche Werte und sie beherbergen das Fundament für unzählige Unternehmensexistenzen. Die Big 3

Wenn man genauer darüber nachdenkt, grenzt es eigentlich schon fast an Magie. Man gibt eine Zeichenkette in die Adresszeile seines Browsers ein, drückt einmal kurz

Mit gezielten Attacken auf das Firmennetzwerk, prüft man die vorhandenen Sicherheitsmaßnahmen auf Herz und Nieren. Einen Pentester zu engagieren, ist allerdings verhältnismäßig teuer. Gibt es eventuell eine langfristig günstigere und effektivere Lösung?

In dieser Sammlung von Grundbegriffen der IT-Sicherheit haben wir die wichtigsten Begriffe der IT-Sicherheit zusammengetragen und in allgemein verständlichen Worten kurz erklärt.

Maßnahmen zur Datensicherheit beinhalten technische und organisatorische Strategien zum Schutz sensibler Informationen in Unternehmen. Die Vertraulichkeit, Integrität und Verfügbarkeit muss gewährleistet werden.

Erfahren Sie, worauf Sie bei Linux-Servern ein Augenmerk legen sollten und wie Sie den schnellsten Security-Audit der Welt erstellen.

Erfahren Sie, warum bekannte Schwachstellen (CVE) besonders problematisch sind, sich aber gut mit Enginsight managen lassen.

Mit den Beiträgen in unserem Cybersecurity-Blog möchten wir dazu beitragen, Ihnen ein umfassendes Verständnis für IT-Sicherheit zu vermitteln, um so Ihre Daten, Ihr Unternehmen und Ihre Privatsphäre umfassend zu schützen. Für eine schnelle Zuordnung der IT-Security News sind die Beiträge in verschiedene Kategorien wie Use-Cases, Security, Datenschutz unterteilt. Viel Spaß bei der Lektüre.