Habe ich Sicherheitslücken in meinem WordPress? Und was ist eigentlich die schlimmste Sicherheitslücke auf meinen Systemen, welches die Häufigste? Welche Webseite oder welcher Server ist am meisten gefährdet? Und diese neue Schwachstelle, die gerade durch die Medien geht, bin ich davon auch betroffen oder kann ich meinen Kunden versichern, dass bei mir alles in Ordnung ist?

Unser Anspruch hier bei Enginsight ist nicht gerade bescheiden, schließlich möchten wir die Welt des IT-Monitorings revolutionieren. Mit unserem Threat Manager sind wir diesem selbst gesteckten Ziel vielleicht einen kleinen Schritt nähergekommen.

- Die Idee hinter dem Threat Manager

- Was kann ich mir darunter vorstellen?

- Was kann der Threat Manager?

IT-Sicherheitslücken Monitoring: Die Idee hinter dem Threat Manager

Vor einiger Zeit hatten wir ein sehr aufschlussreiches Gespräch mit einem Interessenten. Er beklagte sich darüber, dass die Sicherheits-Tools, die er momentan einsetzt, zwar haufenweise Fehlermeldungen und Sicherheitslücken liefern, er bei den vielen Webseiten, Unterseiten, Servern, Computern dadurch aber komplett den Überblick verlieren würde. Ihn interessierte vor allem, welche Sicherheitslücken quer durch alle Systeme und Kategorien hinweg denn jetzt nun die schwerwiegendsten seien, um diese sofort beheben zu können.

Außerdem würde er sich Statistiken wünschen, welche Sicherheitslücken besonders häufig auftreten, weil da wohl ein systemisches Problem dahinter steckt. Zusätzlich hätte er gerne eine Anzeige für die Sicherheitslücken, die nur einen bestimmten Hersteller betreffen, zum Beispiel WordPress. Und für den Fall, dass wieder eine große Sicherheitslücke die Runde durch die Medien macht, würde er gerne wissen: „Sind wir eigentlich dagegen geschützt?“. Kurz, er würde gerne einfach durch die Sicherheitslücken auf seinen Systemen „googeln“. Ob wir nicht so etwas mal machen könnten? Können wir.

Web Threat Manager: Was kann ich mir darunter vorstellen?

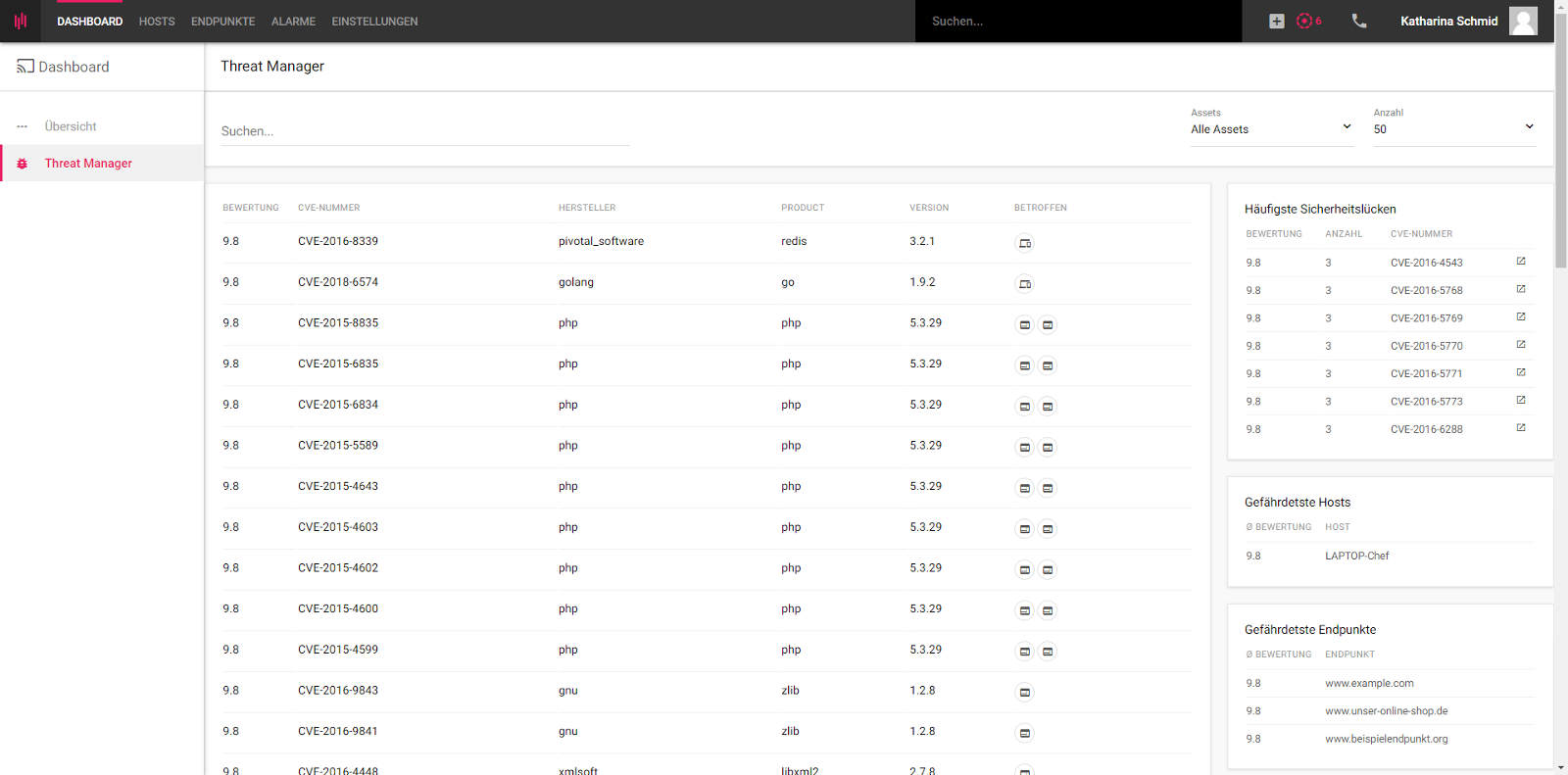

Mit unserem neuen Threat Manger können Sie dynamisch mit Ihren Sicherheitslücken interagieren. Sie können Sie durchsuchen, und bekommen die häufigsten Bedrohungen sowie die meist gefährdetsten Endpunkte/Hosts angezeigt. Ganz nebenbei erhalten Sie hiermit also auch ein Tool, das Ihnen z. B. hilft eine Risikoabschätzung nach der neuen DSGVO vorzunehmen. Der Threat Manager ist also so etwas wie ein dauerhafter IT-Security Audit, der immer für Sie zum Abruf bereitsteht.

Zum Vergrößern, bitte klicken

Mehr IT-Sicherheit: Was kann der Threat Manager?

Die Features des Threat Managers im Überblick:

- Sammlung aller CVEs (Was sind CVE-Nummern?), sowohl aus den Endpunkten, als auch aus den Hosts (inkl. der installierten Software).

- Enginsight prüft regelmäßig verschiedene Datenbanken, wie z.B. die National Vulnerability Database auf die neuesten CVE-Sicherheitslücken. So wird Ihr System immer auf die aktuellsten Bedrohungen gescannt.

- Plattform-/ und Systemunabhängig. Es ist egal welches CMS, welche Runtime, welches OS, ob Windows, Linux oder Derivate wie Ubuntu. Der Threat Manager bündelt die CVEs aller Systeme und Plattformen.

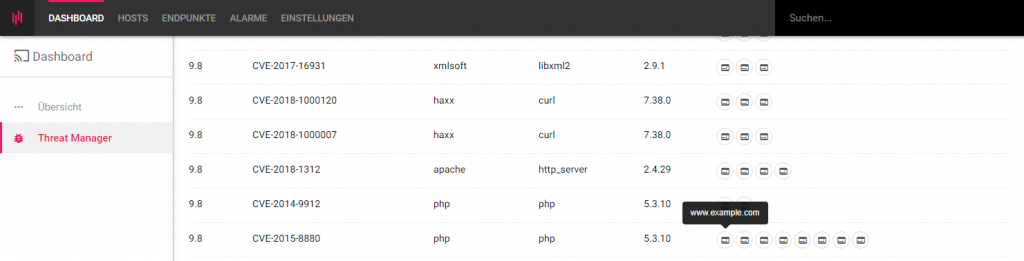

- Sehen Sie auf einen Blick, welche Webseiten, Anwendungen und Servervon einer Sicherheitslücke betroffen sind. Dazu müssen Sie nur mit der Maus über die Icons hinter der Sicherheitslücke fahren.

Zum Vergrößern, bitte klicken

- Durchsuchen Sie Ihre Sicherheitslücken nach CVE-Nummer. Der Heartbleed-Bug hat zum Beispiel die CVE-Nummer: CVE-2014-0160.

- Sicherheitslücken sind auch durchsuchbar nach Hersteller (z.B. WordPress, Apache) oder Produkt (z.B. WordPress, http_server).

- Auch die CVEs der installierten Anwendungen/Packages werden angezeigt und können durchsucht werden.

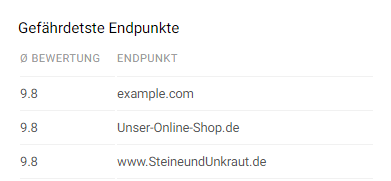

- Auflistung der meist gefährdetsten Endpunkte & Hosts (mit praktischer Verlinkung zur Detailanalyse).

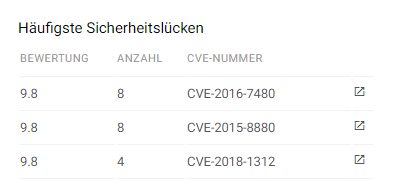

- Auflistung der häufigsten Sicherheitslücken quer über alle Hosts und Endpunkte hinweg mit Verlinkung auf die jeweilige CVE in der National Vulnerability Database.

Unterstützen Sie die Umsetzung Ihrer IT-Governance mit der Enginsight Plattform. Denn mit uns haben Sie den IT-Security Audit direkt vor Ort, dauerhaft und Top aktuell!