DORA-Digital Operational Resilience Act Sind Sie bereit für DORA?

Gilt DORA für Ihr Unternehmen?

Starten Sie jetzt Ihre DORA-Umsetzung – Lassen Sie sich beraten!

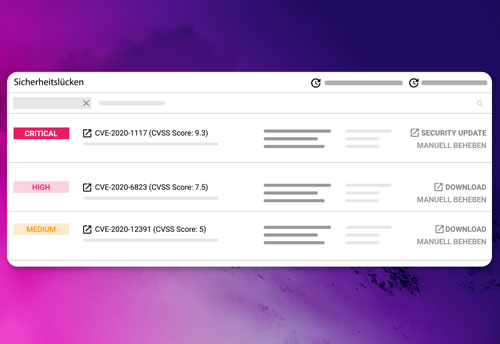

Enginsight kombiniert die wichtigsten Security-Funktionen, wie z. B. Schwachstellenmanagement, Intrusion Detection, Datenintegritätsmonitoring oder Mikrosegmentierung mit den Funktionen eines SIEM und schafft damit nicht nur reaktive Logs, sondern proaktive IT-Sicherheit für alle IT-Umgebungen.

Frühzeitig erkennen. Warum ist DORA entscheidend?

- Schutz vor Cyberangriffen & IT-Ausfällen

- Verbesserung der Cyber-Resilienz

- Strenge regulatorische Vorgaben für IT-Sicherheit

- Sichere Zusammenarbeit mit Drittanbietern

100% Made in Germany Welche Anforderungen stellt DORA?

Frühzeitig erkennen. Die größten Herausforderungen

für Unternehmen

- Hohe Kosten für technische Anpassungen & Sicherheitsmaßnahmen

- Unklare Zuständigkeiten innerhalb des Unternehmens

- Fehlendes Know-how im Bereich Cyber-Resilienz

- Unzureichende Dokumentation für Behörden & Audits

Schritt für Schritt So erfüllen Sie die DORA-Anforderungen

Analyse & GAP-Assessment

Bewertung des aktuellen IT-Sicherheitsniveaus & Identifikation von Lücken.

Entwicklung einer DORA-Strategie

Erstellung eines individuellen Maßnahmenplans.

Implementierung der Sicherheitsmaßnahmen

Technische Anpassungen, Schulungen & Compliance-Frameworks.

Kontinuierliches Monitoring & Audits

Regelmäßige Tests, Überprüfungen & Dokumentation für Behörden.

Analyse & GAP-Assessment

Bewertung des aktuellen IT-Sicherheitsniveaus & Identifikation von Lücken.

Entwicklung einer DORA-Strategie

Erstellung eines individuellen Maßnahmenplans.

Implementierung der Sicherheitsmaßnahmen

Technische Anpassungen, Schulungen & Compliance-Frameworks.

Kontinuierliches Monitoring & Audits

Regelmäßige Tests, Überprüfungen & Dokumentation für Behörden.

Sicherheit in Sekunden. Warum jetzt aktiv werden?

- Frühzeitige Planung spart Zeit & Kosten

- Vermeidung hoher Strafen & Reputationsschäden

- Schutz der Unternehmensreputation durch resiliente IT-Systeme

- Deadline: 17. Januar 2025 – Unternehmen, die jetzt handeln, haben einen entscheidenden Vorteil!

Erfolgreich im Einsatz Das sagen unsere Kunden