SICHERN SIE DEN BETRIEB IHRER IT-LANDSCHAFT IT-Monitoring Software

Erkennen Sie Anomalien in Ihrer Auslastung und seien Sie immer auf dem Laufenden über Verfügbarkeiten. Mit der IT-Monitoring Software von Enginsight haben Sie Ihre gesamte IT-Umgebung stets im Blick.

Enginsight ist die All-in-One Cybersecurity Plattform aus Deutschland, welche Ihren Sicherheitszustand analysiert, Bedrohungen erkennt und Angriffe automatisiert verhindert – als SaaS und On-Premises.

IT-Monitoring Software Alle Features im Überblick

Beugen Sie Problemen und Ursachen für Ausfälle vor.

Alles im Blick Alle Verfügbarkeiten und Auslastungen

Egal ob Server, Client, Switch, Drucker, Datenbank oder Telefonanlage: Die IT-Monitoring Software von Enginsight sammelt für Sie alle Kennzahlen zu Verfügbarkeit und Auslastung Ihrer IT. In einer Plattform erhalten Sie so eine Übersicht über den Zustand Ihrer gesamten IT-Infrastruktur. Server-Monitoring für Windows und Linux.

- Monitoring mit und ohne Agent

- Erfassung individueller Maschinen-Daten

- Out-of-the-Box Metriken, welche Ihnen direkt zur Verfügung stehen

- Reichern Sie Ihr Monitoring durch Logs aus dem SIEM an

Fortlaufende Sicherheit Konformen Betrieb sicherstellen

Seien Sie sich sicher, dass stets genug Leistungsreserven zu Verfügung stehen, alle systemrelevanten Dienste laufen und erreichbar sind. Bei Abweichungen und Engpässen informiert Enginsight stets Ihren verantwortlichen Mitarbeiter, damit er proaktiv Gegenmaßnahmen einleiten kann.

- Anomalien erkennen

- Verantwortliche alarmieren

- Proaktiv handeln

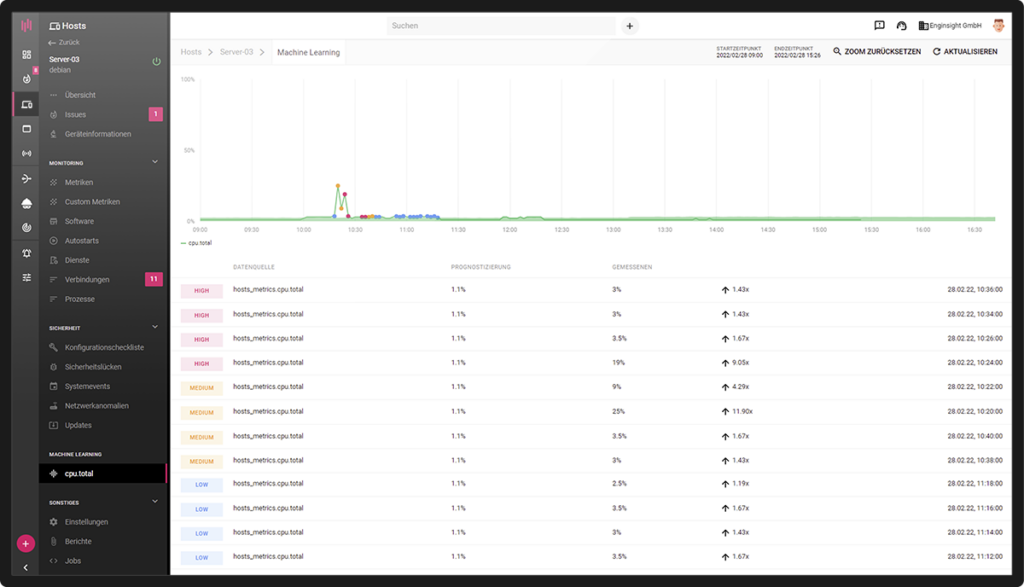

KI-Basiertes monitoring Intelligentes IT-Monitoring und Anomalieerkennung

Jeden Grenzwert manuell definieren? War gestern. Dank Machine Learning versteht das IT-Monitoring Tool von Enginsight Ihre Metriken, prognostiziert einen Normalverlauf und alarmiert Sie bei Anomalien. Erhöhen Sie Ihre Effizienz mit dem IT-Monitoring der nächsten Generation.

- Autonomes Monitoring

- Basierend auf Machine Learning

- Alarme ohne feste Schwellenwerte

- Mehr Zeit für Administratoren mit erhöhter Sicherheit

IT-MONITORING SOFTWARE Alle Systemevents & mehr

Behalten Sie die Kontrolle über Ihre gesamte IT-Landschaft. Dank Automatismen und Machine Learning erreicht Ihre IT-Security langfristig ein ganz neues Level. Nutzen Sie IT-Monitoring als Grundlage eines ganzheitlichen Sicherheitskonzeptes.

- Kontinuierliches Server- und Client-Monitoring in einem Dashboard

- Mit vorhandenen IT-Ressourcen mehr schaffen

- Mit der IT-Inventarisierung jederzeit alle Assets in ihrer IT-Landschaft im Blick

funktionen und lösungen Technische Details zur IT-Monitoring Software

Sie möchten mehr zum IT-Monitoring wissen? Dann sind Sie hier genau richtig! Erfahren Sie, was Enginsight beim Thema IT-Monitoring im Detail für Sie ganz automatisiert übernimmt.

Enginsight ermöglicht klassisches Verfügbarkeits-Monitoring auf allen Servern und Clients durch die Installation des Pulsar-Agents. Dazu gehört die Überwachung der CPU-, RAM-, SWAP-, Festplatten- und Netzwerk-Auslastung. In Echtzeit erhält der Anwender die betreffenden Metriken und kann sie auf etwaige Probleme untersuchen.

Mit Custom Metriken lässt sich das IT-Monitoring durch beliebige Daten erweitern, die in einem zeitlichen Verlauf darstellbar sind. Das können zum Beispiel Daten einer Datenbank, Backups oder Sensor-Daten sein. Auch spezifischere Anwendungsfälle, wie die Überwachung einer Telefonanlage, sind einfach umzusetzen.

- Plattformunabhängig: Linux & Windows

- CPU, RAM, SWAP

- Festplattenauslastung

- Netzwerkauslastung

- Custom Metriken: Datenbanken, Backups, Sensordaten uvm.

Die Datenverläufe aller Metriken (Standard-Metriken und Custom Metriken) kann das Machine Learning-Modul analysieren und verstehen, um den erwartbaren Normalbetrieb zu prognostizieren Bei ungewöhnlichen Verläufen kategorisiert es die Abweichung als low, medium oder high.

Die autonome Überwachung der Metriken auf Anomalien ermöglicht, Alarme ohne feste Grenzwerte zu definieren. Das reduziert den Verwaltungsaufwand und die Anzahl von False Positives.

- Alle Metriken mit Machine Learning überwachen

- Anomalien erkennen

- Alarme ohne feste Grenzwerte

Enginsight überwacht die Software auf allen Servern und Clients mit installiertem Pulsar Agent. Ob Software installiert/deinstalliert wird oder ob neue Autostarts hinzukommen, bleibt damit auch über große IT-Umgebungen hinweg transparent. Auch ein IT-Monitoring, ob alle systemrelevanten Dienste und Prozesse laufen, ist bei Enginsight inklusive. Aus Sicherheitssicht besonders relevant: Öffnet eine Anwendung auf einem Server einen neuen Port, löst Enginsight – wenn gewünscht – einen Alarm.

- Installationen und Deinstallationen überwachen

- Dienste und Prozesse-Monitoring

- Port-Monitoring

Enginsight untersucht die Log-Dateien aller Server und Clients mit installiertem Pulsar-Agent auf sicherheitsrelevante Events, schneidet sie mit und wertet sie aus. Erfolgreiche wie fehlgeschlagene Anmeldeversuche lassen sich so ebenso monitoren wie das Erstellen neuer Nutzer oder wenn Administration-Rechte neu vergeben werden. Auch eine Überwachung von Zugriffen auf sensible Dateien und Verzeichnisse kann in das Systemlog-Monitoring von Enginsight integriert werden.

- Anmeldeversuche

- Neue Nutzer und Rechte

- Zugriffe auf sensible Verzeichnisse

Ebenfalls Netzwerkgeräte, auf denen kein Agent installiert werden kann, lassen sich mit der IT-Monitoring Software von Enginsight überwachen. Einfache Health Check prüfen die Verfügbarkeit von Geräten und Ports im Netzwerk. Ein Monitoring via SNMP ermöglicht die Überwachung und Analyse von mehr Daten, zum Beispiel der Netzwerkauslastung einer Router-Schnittstelle oder den Fehlerstatus eines Druckers.

Dank bereits vieler integrierter Management Information Bases (MIBs) ist die Einrichtung eines SNMP-Monitorings stark vereinfacht. Ist keine passende MIB vorhanden, können eigene MIBs hochgeladen werden. Indem der Anwender anschließend Erwartungswerte definiert, fallen Abweichungen schnell auf und Alarme sind schnell geschaltet.

- Ping/Port-Monitoring

- SNMP-Monitoring

- große Vorauswahl an MIBs

- eigene MIBs hochladen

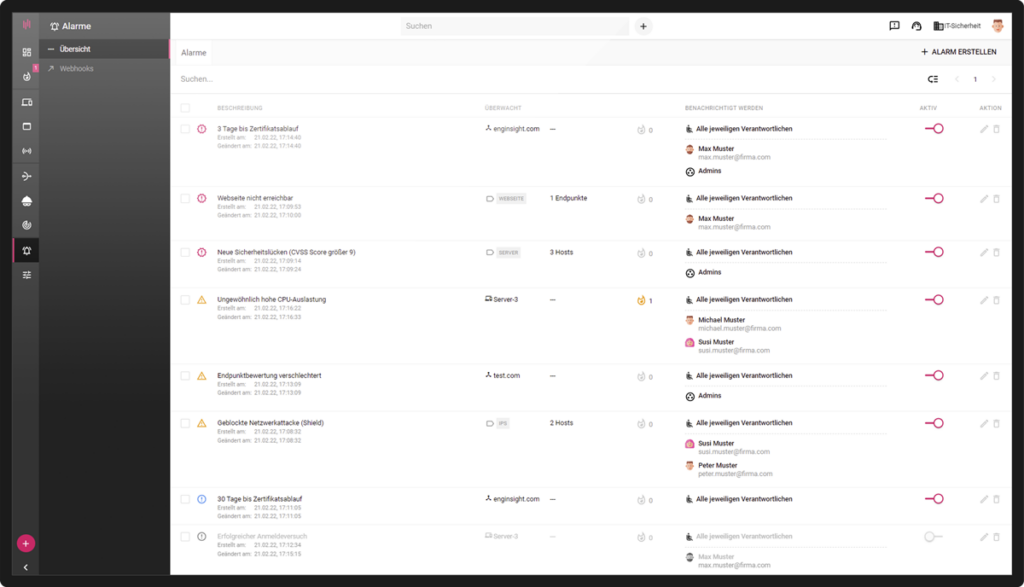

Alle Daten, die das IT-Monitoring von Enginsight aggregiert, fließen in der Enginsight Plattform zusammen und werden übersichtlich dargestellt. Mit Alarmen können sich verantwortliche Personen zielgerichtet über sicherheitsrelevante Vorfälle oder Abweichungen informieren lassen. Ein Tag-System zur Gruppierung aller Assets erleichtert die Verwaltung von Alarmen.

- Gesammelte Ergebnisse in der Enginsight Plattform

- Verantwortliche Personen definieren und alarmieren

- Alarm per E-Mail, SMS, Slack, Mattermost, Microsoft Teams

- Tags zur effizienten Verwaltung

Referenzvideo

ES GEHT NICHT UM IT-SICHERHEIT, SONDERN UM BETRIEBSFÄHIGKEIT UND AUSFALLSICHERHEIT

Für ein effektives Risikomanagement braucht es eine kontinuierliche Zustandskontrolle in Kombination mit präventiven Maßnahmen sowie eine Datengrundlage für forensische Analysen.

FAQ zu IT-Monitoring und Ausfallsicherheit

IT-Monitoring ist ein Prozess, bei dem verschiedene Aspekte in der IT-Landschaft eines Unternehmens durch eine Monitoring-Software und entsprechenden Analysen überwacht werden. Die erkannten Probleme werden schneller erkannt und können durch entsprechende Handlungsanweisungen effizient gelöst werden.

Unternehmen können in vielerlei hinsicht von einer IT-Monitoring-Software Profitieren:

Gewährleistung von Systemverfügbarkeit: Ein IT-Monitoring-Tool ist entscheidend, um die Verfügbarkeit Ihrer geschäftskritischen Anwendungen und Services sicherzustellen. Sie überwacht konsistent alle Komponenten der IT-Landschaft und alarmiert bei Abweichungen Ihr IT-Team.

Leistungssteigerung: Durch eine IT-Monitoring Software und die damit eingehende kontinuierliche Überwachung Ihrer IT-Systeme, schaffen Sie die Voraussetzungen, um Ressourcen zu optimieren und die Effizienz zu maximieren.

Cybersicherheit: Die IT-Monitoring–Software erkennt verdächtige Aktivitäten und Sicherheitsverletzungen frühzeitig, wodurch Unternehmen proaktiv handeln können, um Sicherheitsrisiken zu minimieren.

Schnellere Reaktion und reduzierte Ausfallzeiten: Die ganzheitliche Lösung einer IT-Monitoring–Software ersetzt die manuelle Überwachung Ihrer IT-Landschaft und sorgt für bedeutend weniger Systemausfälle. IT-Verantwortliche können Probleme schneller erkennen und entsprechende Schritte zur Behebung der Diagnose einleiten.

Eine IT-Monitoring-Software ist eine Technologie, welche kontinuierlich die Leistung und Sicherheit der IT-Systeme und Netzwerke einer Organisation überwacht. Das IT-Monitoring-Tool ermöglicht es Unternehmen, ihre digitale Infrastruktur in Echtzeit zu überwachen und sicherzustellen, dass alles reibungslos läuft.

Durch das Monitoring erhalten Sie einen genauen Einblick auf alle Aspekte Ihrer IT-Infrastruktur, Angefangen bei Servern und Netzwerken bis hin zu Anwendungen und Datenbanken. Das IT-Monitoring-Tool sammelt Daten, analysiert sie und stellt sie in verständlicher Form dar, sodass IT-Teams sofortige Einblicke erhalten und schnell handeln können, wenn Probleme auftreten.

Der tägliche Blick ins Monitoring-Tool ist wichtig. Wie wäre es, wenn Sie bei diesem Blick sofort über Ihren Sicherheitszustand informiert werden?

Arbeiten Sie alleine oder gemeinsam im Team über die Enginsight-Plattform an Ihren täglichen Aufgaben.

Häufig können beim Einsatz von Enginsight vorhandene Tools ersetzt werden, Lizenzkosten gespart oder die Effizienz verbessert werden.

Testen Sie es einfach mal 14 Tage kostenlos aus >>

Das IT-Monitoring von Enginsight ist Bestandteil der Enginsight Cybersecurity Plattform.

Sie möchten wissen, wir Sie Ihre IT-Sicherheit mit Enginsight verbessern können? Gerne analysieren wir gemeinsam mit Ihnen ihren aktuellen Stand und wirklichen Bedarf im Bereich IT- und Netzwerksicherheit.