Verständliche Reports dienen der Dokumentation und verbessern die Kommunikation im Unternehmen zwischen Kollegen und Abteilungen. Sie erleichtern auch Nicht-Experten, eine bessere Bewertung von Gefahrenbereichen vorzunehmen. Im besten Fall nehmen konkrete Handlungsempfehlungen dem Thema IT-Sicherheit ihre vermeintliche Abstraktheit. Aufgrund ihrer hohen Bedeutung haben wir uns im zweiten Oktober-Update den PDF-Reports angenommen und sie einer umfangreichen Überarbeitung unterzogen. Außerdem haben wir mit der Einführung unserer neuen Searchbar begonnen.

PDF-Reports geben noch besseren Überblick

Die Ergebnisse der Analysen können Sie einerseits direkt in der Plattform einsehen, andererseits lassen sie sich als PDF-Reports ausgeben.

Hosts und Endpunkte

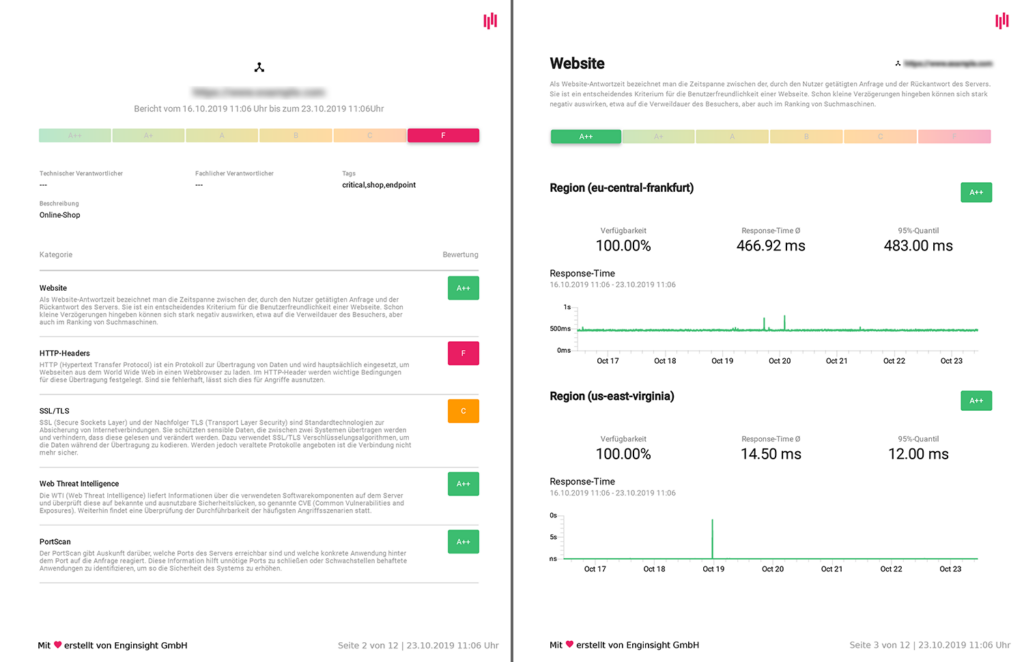

Viel Herzblut haben wir in die Überarbeitung der Host- und Endpunktberichte gesteckt. Sie sind nun noch übersichtlicher und enthalten mehr Informationen. Weiterhin erhalten Sie ein eingängiges Buchstabenrating: sowohl für den gesamten Host bzw. Endpunkt, als auch für jeden geprüften Parameter.

In den Endpunktberichten erhalten Sie Informationen zu den Website-Antwortzeiten. Sie bekommen Hinweise über die in den HTTP-Headers gesetzten Werte und ob diese angepasst werden sollten. Außerdem informiert sie der Report darüber, welche SSL/TLS-Protokolle angeboten werden und gibt Hinweise, ob zum einen veraltete Protokolle fälschlicherweise weiterhin verwendet werden oder ob aktuelle Protokolle fehlen. Die Reports geben Ihnen zudem Auskunft darüber, für welche Webattacken von außen ihre Webseite anfällig ist und listet auch die Ergebnisse der PortScans.

Ein Endpunktbericht besteht aus:

- Website-Antwortzeit: Zeitspanne zwischen der durch den Nutzer getätigten Anfrage und der Rückantwort des Servers

- HTTP-Header: Übersicht über die festgelegten Bedingungen für HTTP-Übertragungen

- SSL/TLS: Übersicht über angebotenen SSL/TLS-Protokolle

- WTI: Informationen über die verwendeten Softwarekomponenten auf dem Server und deren bekannte und ausnutzbare Sicherheitslücken

- PortScan: Auskunft darüber, welche Ports des Servers erreichbar sind und welche konkrete Anwendung hinter dem Port auf die Anfrage reagiert

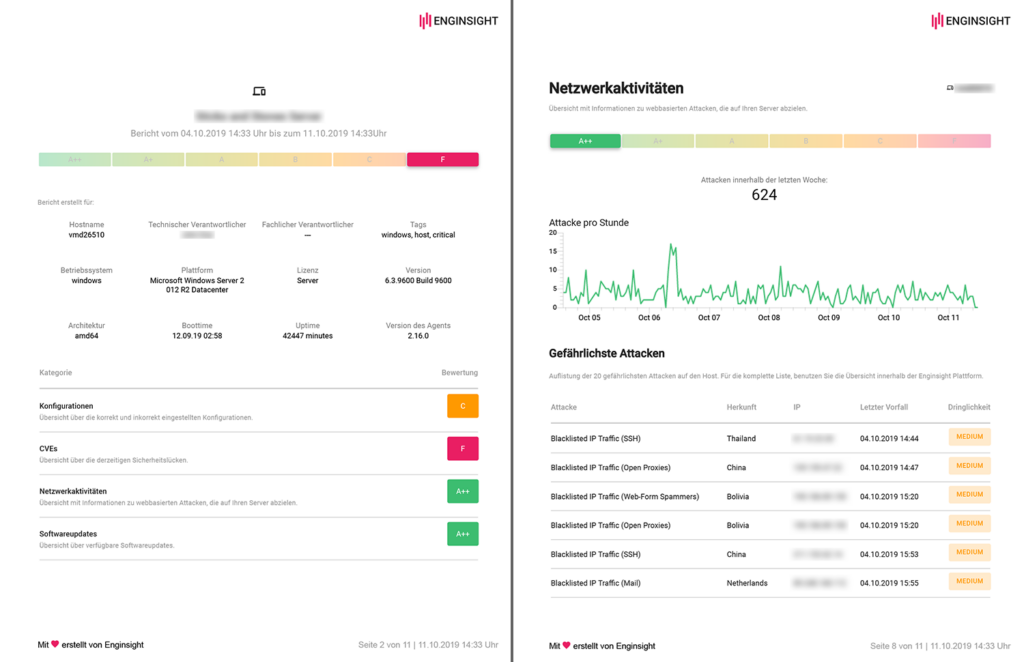

Die Hostberichte liefern eine Übersicht über korrekt oder inkorrekt eingestellte Konfigurationen des jeweiligen Betriebssystems und zeigen somit an, ob die Best Practice der jeweiligen Version umgesetzt wurde. Derzeit listen wir verschiedene Konfigurationen auf Windows Servern. Mit den nächsten Updates werden diese mit Konfigurationen von Linux-Servern erweitert. Sie listen Sicherheitslücken (CVEs) verwendeter Software und die Dringlichkeit ausstehender Softwareupdates. Zudem erlaubt die Übersicht über Netzwerkaktivitäten abzuschätzen, ob es zu ungewöhnlichen Ausschlägen kam, und zählt sicherheitsrelevante Attacken auf.

Ein Hostbericht besteht aus:

- Konfigurationen: Übersicht über die korrekt und inkorrekt eingestellten Konfigurationen

- CVEs: Zeigt die Sicherheitslücken an, welche durch anfällige Software auftreten

- Netzwerkaktivitäten: Übersicht mit Informationen zu webbasierten Attacken, die auf Ihren Server abzielen

- Softwareupdates: Übersicht über verfügbare Softwareupdates

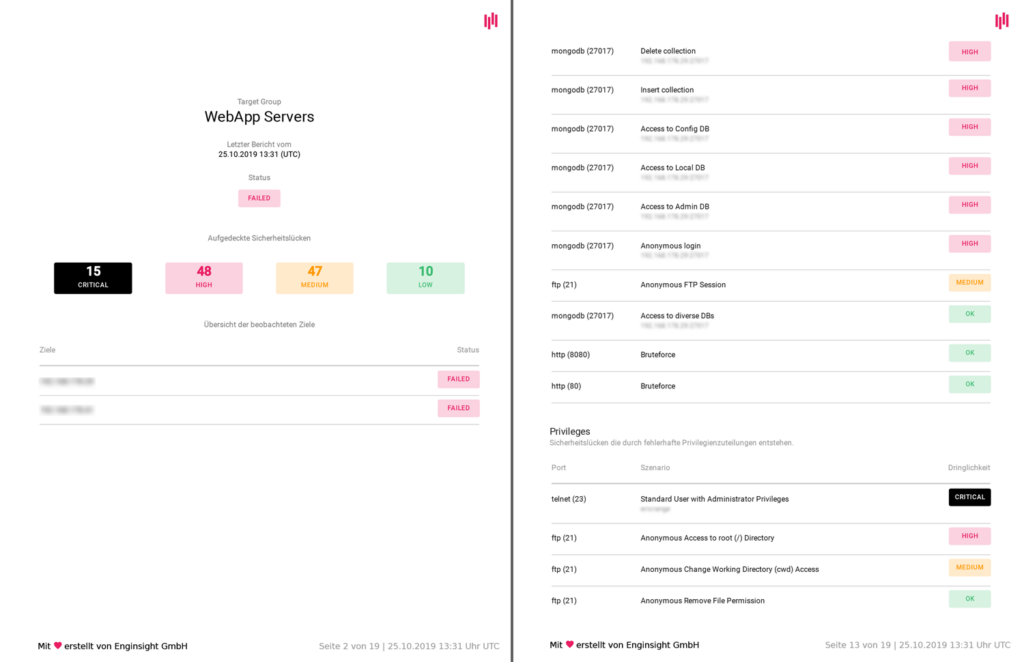

Automatisierte Pentests

Die Audit Reports der durchgeführten Pentests lassen sich nun auch als PDF-Datei ausgeben. Sie erhalten die Information, ob der Test bestanden wurde sowie eine Übersicht über die gefundenen Sicherheitslücken. Durch die Einteilung in die Kategorien Critical, High, Medium und Low erfahren Sie, wie es um die Dringlichkeit des Handlungsbedarfs gestellt ist.

Ein PDF-Audit Report besteht aus:

- Betriebssystem: Zeigt das vermutlich laufende Betriebssystem mit Hilfe einer Wahrscheinlichkeit an

- Ports und Services: Liste aller laufenden Services mit dem entsprechendem Port

- Application: CVEs basierend auf den laufenden Anwendungen

- Authentication: Sicherheitslücken die durch unsichere Passwörter oder Standardlogins entstehen

- Setup: Sicherheitslücken, die durch unzureichende Konfigurationen entstehen

- Privileges: Sicherheitslücken, die durch fehlerhafte Privilegienzuteilungen entstehen

- HTTP Headers: Sicherheitslücken, durch unzureichende oder falsch gesetzte HTTP Headers

- Encryption: Sicherheitslücken, die durch die Verwendung unsicherer Chiffren entstehen

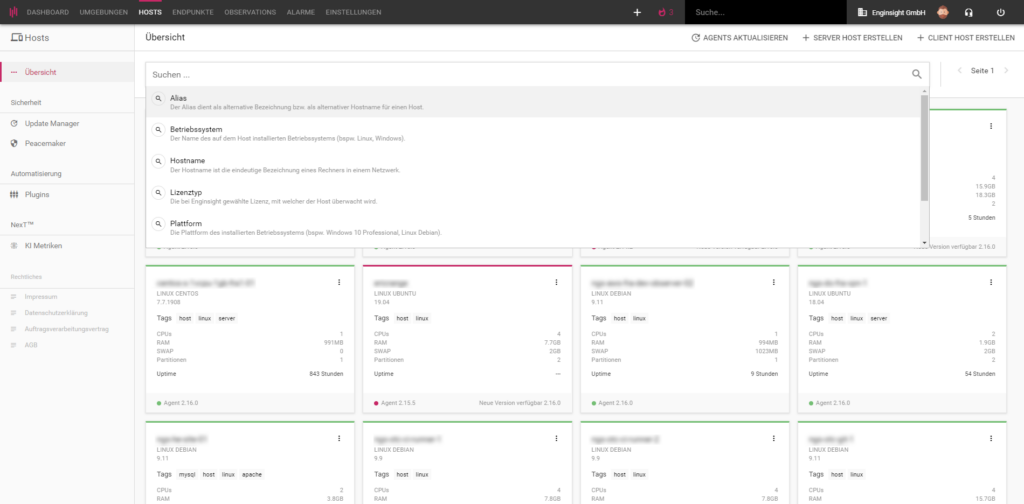

Durchsuchen Sie Ihre Hosts

Mit unserer neuen Searchbar lassen sich die von Enginsight überwachten Hosts nun bequem durchsuchen. Die ausgefeilte Suchfunktion erlaubt es Ihnen, Hosts mit ihrem Namen und vergebenen Alias sowie Betriebssystemeigenschaften und Tags zu suchen.

In einem kommenden Update werden wir die Searchbar auch für Endpunkte ausrollen.