Das SIEM verlässt den Betastatus und hält für Sie zahlreiche Neuerungen bereit. Heben Sie Ihre Sicherheit auf ein neues Level, freuen Sie sich auf verbesserte Filtersetzung und realisieren Sie ein neues Sicherheitslevel dank KI generierter Zeitreihen.

Wichtiger Hinweis:

Update der MongoDB notwendig!

Für zukünftige Versionen wird eine Aktualisierung von MongoDB auf Version 5.0 oder höher erforderlich. Bitte beachten Sie, dass MongoDB ab Version 5.0 die Unterstützung von AVX (Advanced Vector Extensions) auf der CPU voraussetzt. Stellen Sie vor der Aktualisierung sicher, dass Ihr System über dieses Feature verfügt, um eine reibungslose Funktion zu gewährleisten.

Eine entsprechende Upgrade-Anleitung finden Sie ab dem 18.11.24 in unserer Dokumentation.

SIEM Full Release

Erleben Sie das SIEM nun in neuer Pracht. Diese aktualisierte Version bietet nicht nur bewährte Funktionen zur Sicherheitsüberwachung und -analyse, sondern auch zahlreiche Neuerungen, die Ihre Sicherheitsstrategien weiter stärken werden. Im Folgenden erhalten Sie einen umfassenden Überblick über die wichtigsten Funktionen des SIEM sowie eine Vorstellung der neuen Features im Detail.

Data Lake

Das zentrale Repository überzeugt mit einer komplett neuen Filterlogik

Geben Sie ein Feld in die Suchleiste ein, und sofort erscheint eine Liste möglicher Einträge, die Ihre Eingabe vereinfacht und Syntaxfehler vermeidet. Zusätzlich erhalten Sie eine Warnung, falls Ihre Query nicht valide ist. Ändern Sie die Verknüpfung der Felder mühelos per Klick von „Und“ auf „Oder“ oder passen Sie Ihre Suche manuell an. All das ermöglicht Ihnen unser neuer Datenfilter.

Cockpits

Nutzen Sie die SIEM-Cockpits wie gewohnt, um sich eigene Ansichten zusammen zu bauen und Ihre IT optimal zu überwachen.

Obfuskatoren

Bleiben Sie compliancetreu dank integrierter Obfuskatoren. Verschleiern Sie Felder und stellen Sie somit sicher, dass nur autorisiertes Personal sensible Daten einsehen kann.

Workflows

Erstellen Sie individuelle Workflows, um Ihre Erkennung zu steigern und Kausalketten fein granular zu definieren. Koppeln Sie Alarme an Workflows um kritische Ereignisabfolgen automatisiert zu detektieren und eine frühestmögliche Reaktion zu ermöglichen.

Ereignisse

Hier finden Sie eine Übersicht aller getriggerten Workflows. Erhalten Sie einen tiefergehenden Einblick in Ihre Systeme und demaskieren Sie kritisches Verhalten in der Detailansicht.

Extraktoren

Extrahieren Sie Informationen aus eingehenden Logs, welche nicht durch vordefinierte Felder erfasst werden. Nutzen Sie die Extraktoren, um die Erkennung Ihres SIEMs optimal auf Ihre Bedürfnisse abzustimmen.

Kollektoren

Egal ob API-, Allgemeine- oder Host Kollektoren. Alle helfen Ihnen Ihr SIEM mit Informationen zu versorgen und stellen eine Schnittstelle zwischen SIEM und externen Systemen dar.

Zusätzlich bietet Ihnen der neue Kollektor für Bitdefender maximale Sicherheit: Bedrohungsdaten aus Bitdefender fließen direkt in Ihr SIEM, sodass Sie Bedrohungen in Echtzeit überwachen und blitzschnell darauf reagieren können.

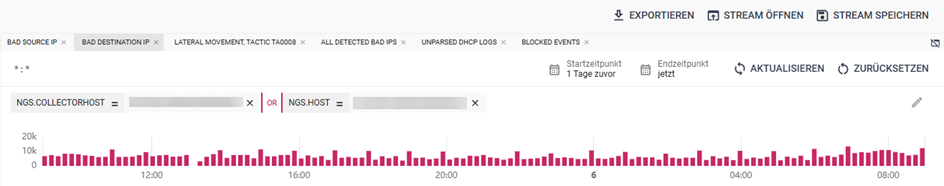

Loggernaut

Behalten Sie nun auch alle Informationen rund um den Loggernaut im Blick. Die Loggernaut Ansicht gibt Ihnen auf einen Blick Informationen über den aktuellen Status der Collections. Nutzen Sie die Feldstatistik, um die Anzahl aller indexierten Logs zu erfahren. Weiterhin erhalten Sie durch die Detailansicht genaue Informationen darüber welche Hosts wie viele Logs gesendet haben. In der Performance Übersicht finden Sie Angaben über die Auslastung Ihrer Docker Compose, eine stets aktuelle Anzeige Ihrer RAM- sowie Festplattenauslastung. Weiterhin erhalten Sie in der Performanceübersicht zwei separate Diagramme zur Überwachung der Abfrage- und Indexierungsleistung.

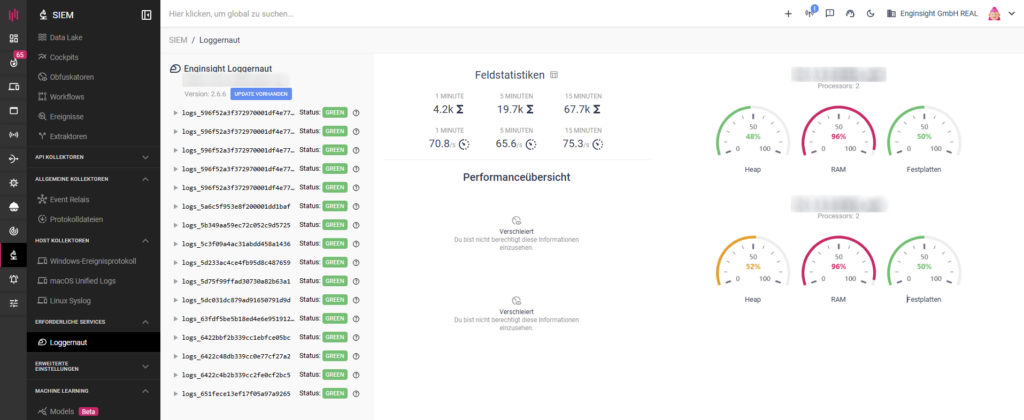

Benutzerdefinierte Felder

Benutzerdefinierte Felder ermöglichen es, gezielt Informationen aus Extraktoren zu nutzen und diese automatisch in individuelle Felder zu pushen. So erhält man eine maßgeschneiderte Datendarstellung für präzisere Auswertungen und effizientere Analysen.

Exports

Die Export-Ansicht bietet eine Übersicht über Ihre im SIEM Data Lake erstellten Exporte, die nur für den eingeloggten Benutzer sichtbar sind. Dies erleichtert die Nachverfolgbarkeit und unterstützt Compliance-Anforderungen durch klare Trennung und Dokumentation der exportierten Daten.

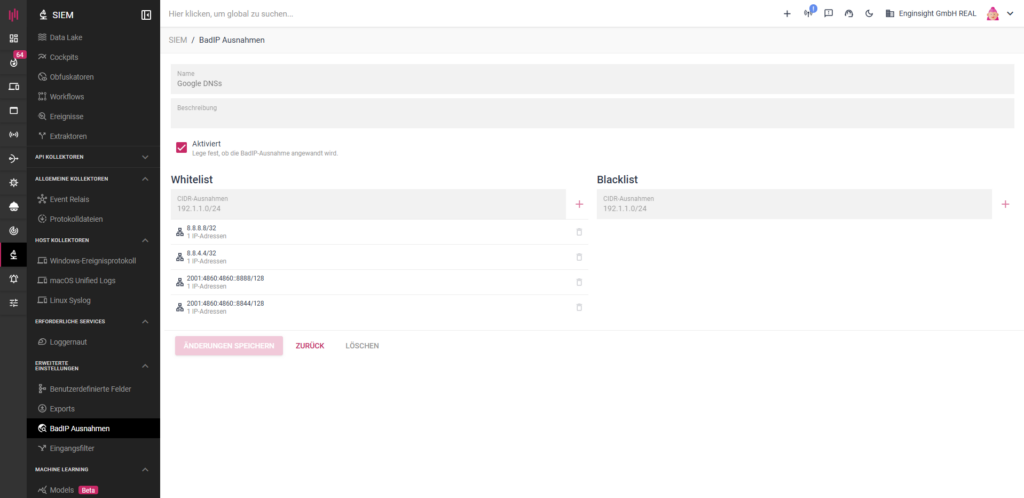

BadIP Ausnahmen

Mit den Managed Bad IP Ausnahmen können Sie schädliche IPs automatisch erkennen, blockieren oder gezielt whitelisten, was die Sicherheit Ihrer Infrastruktur erhöht. Darüber hinaus lassen sich neue Bad IP Regeln einfach definieren, um spezifische Adressen festzulegen und legitime IPs zu schützen.

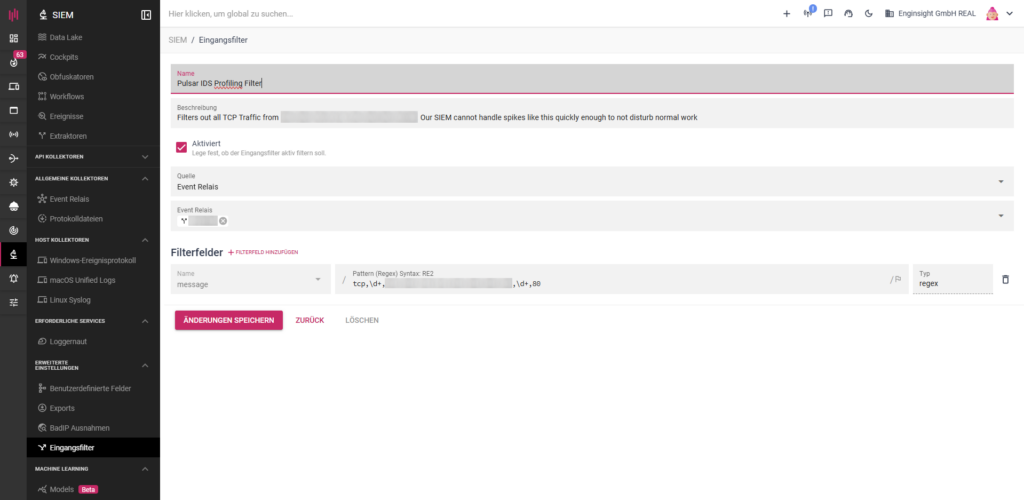

Eingangsfilter

Mit den neuen Eingangsfiltern in Ihrer SIEM-Lösung können Sie nun gezielt festlegen, welche sicherheitsrelevanten Daten verarbeitet werden. Durch das Filtern und Ausschließen irrelevanter Logs wird Ihre Infrastruktur entlastet und die Effizienz der Bedrohungserkennung deutlich gesteigert. Nutzen Sie diese Funktion, um die Performance Ihres Systems zu optimieren und Ressourcen gezielter einzusetzen.

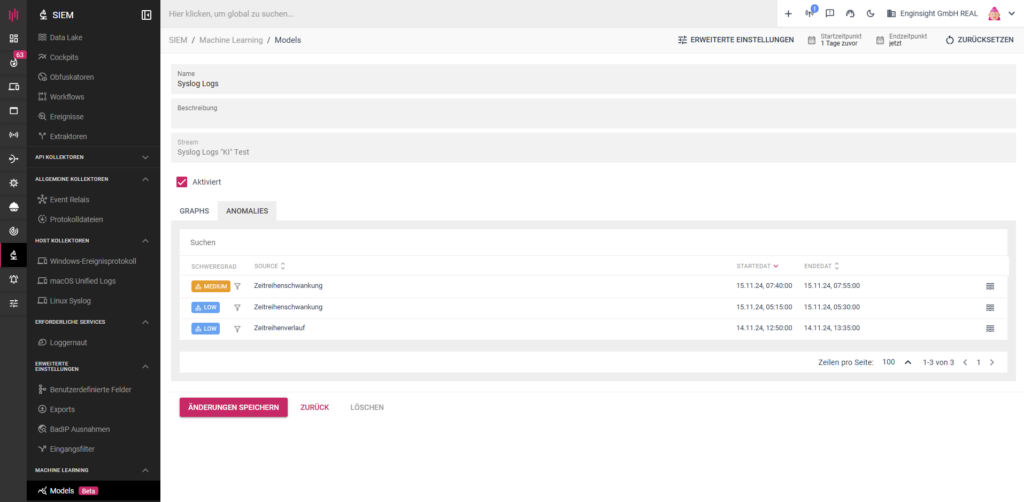

KI Modelle

Mit unserem neuen KI-Zeitreihenmodell können Sie anhand von Streams präzise Anomalieerkennungen durchführen, indem historische Daten mit aktuellen Aktivitäten verglichen werden. So erkennen Sie frühzeitig Abweichungen und können schneller auf potenzielle Sicherheitsvorfälle reagieren sowie fundierte Vorhersagen zu zukünftigen Bedrohungen treffen. Nutzen Sie diese Erkenntnisse, um Ihre Sicherheitsstrategien gezielt anzupassen und die Effizienz Ihres SIEM-Systems zu steigern.

Bitte beachten Sie, dass das Modell mindestens 7 Tage Trainingsdaten benötigt, um zuverlässige Aussagen zu abweichendem Verhalten zu liefern – prüfen Sie hierfür ggf. die TTL Ihres SIEMs.

KI Modul Alarme

Erstellen Sie spezifische Alarme, die auf den von der SIEM-KI erkannten, Anomalien basieren. Nutzen Sie die Möglichkeit, wählen Sie das entsprechende Modell aus dem Drop-Down-Menü und definieren Sie den Schweregrad, ab welchem der Alarm getriggert werden soll. Gestalten Sie Ihr Sicherheitsmanagement noch flexibler und präziser.

Neue SIEM Parser

Mit den neuen SIEM-Parsern für Linux DHCP (dynamische IP-Vergabe), Apache HTTPD (Webserver- und Reverse-Proxy-Logs) sowie das Common Event Format (CEF) können Sie jetzt noch mehr Log-Daten zentral auswerten und Sicherheitsvorfälle effizienter analysieren.

Weitere Neuerungen

Verbesserte Host-Identifizierung und Systemstabilität

Ab sofort wird sichergestellt, dass pro Host-ID nur eine Websocket-Verbindung aktiv sein kann, um Probleme wie oszillierende Metriken oder das Auftauchen und Verschwinden von Software und CVEs zu vermeiden. Die Identifizierung der Hosts erfolgt nun über eine zufällig generierte Session-ID, was die Zuverlässigkeit der Überwachung weiter steigert.

Optimierte Softwareerkennung

Die genaue Identifikation und Darstellung der Installationspfade tragen maßgeblich zur Reduzierung von Falsch-Positiven bei. Profitieren Sie von erhöhter Präzision der Überwachung und erleichterter Nachverfolgung von Software-Installationen in Ihrem System.

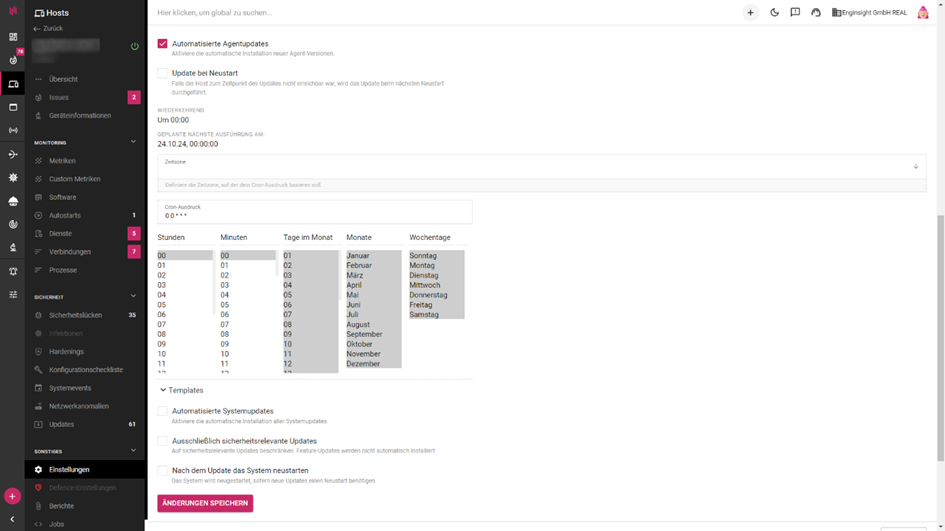

Automatisierte Agentupdates

In den Hosteinstellungen steht Ihnen nun frei, auch Agents automatisiert zu updaten. Aktivieren Sie einfach das entsprechend Feld und definieren Sie anschließend den gewünschten Zeitraum der Durchführung.