Das sind die Neuerungen der Release Notes 3.20.0: Penetrationstest: Verbesserte Bruteforce Formular-Suche, Hardcoded Credential Founds, WordPress User Enumeration. Sowie eine 3CX Integration, ARM-Integration, FIM Alarme: verfügbare Updates.

3CX-Integration

Enginsight ist nun auch in der Lage, Schwachstellen der softwarebasierten Telefonanlage 3CX zu erkennen und darzustellen. Dank der erweiterten Erkennung können Unternehmen nun auch Ihre Telefonanlage auf mögliche Sicherheitslücken überwachen und Schwachstellen frühzeitig erkennen.

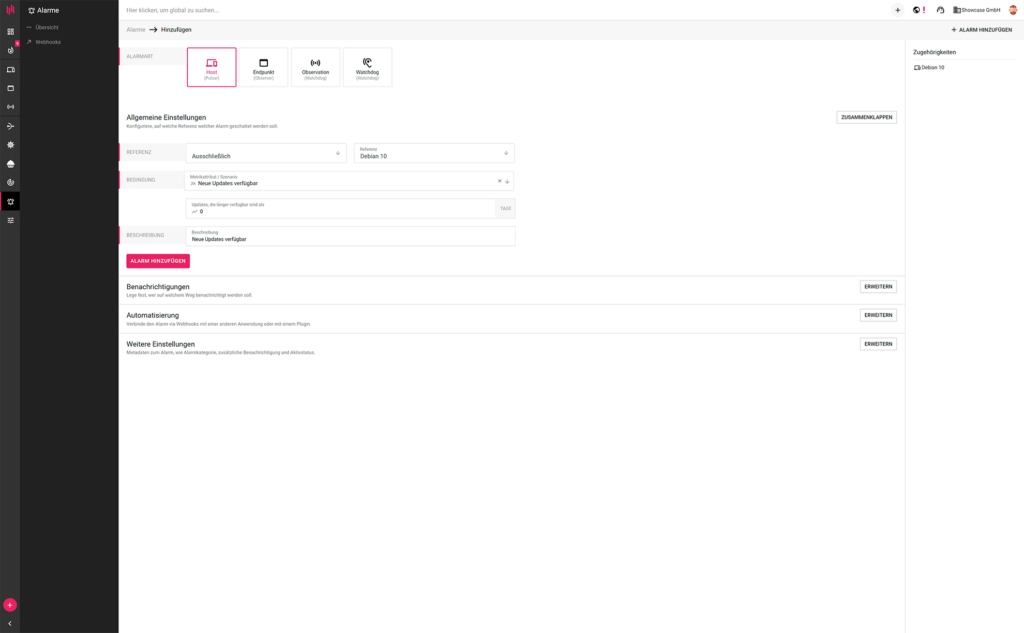

Neuer Alarm für verfügbare Updates

Mit dem neu hinzugekommenen Szenario „Neue Updates verfügbar“ haben Sie nun die Möglichkeit, Alarme auf verfügbare Updates zu schalten. Bisher wurde der Alarm sofort ausgelöst, sobald ein Update verfügbar war. Dies konnte zu Herausforderungen führen, insbesondere wenn Sie Patchsysteme nutzen, die Updates nur am Wochenende einspielen. In solchen Fällen tauchte der Alarm auf, obwohl Sie nichts ändern konnten.

Um dieses Problem zu lösen, haben wir die Alarmfunktion erweitert. Ab sofort können Sie einstellen, dass der Alarm erst nach einem von Ihnen definierten Zeitraum, beispielsweise nach 30 Tagen, ausgelöst wird. Dies gibt Ihnen die Möglichkeit, zu überprüfen, ob alle Patches ordnungsgemäß eingespielt wurden, bevor der Alarm ausgelöst wird. So können Sie sicherstellen, dass Ihre IT-Umgebung stets auf dem neuesten Stand und sicher ist.

Verbesserte Bruteforce-Formsuche für den Hacktor

Wir haben die Bruteforce-Login-Funktion des Hacktor weiter verbessert. Somit ist der Hacktor nun auch in der Lage Login-Felder zu finden, die über Endpunkt-Aufrufe für Benutzer erreichbar sind.

Dies ermöglicht ein dynamisches Crawling, bei dem Login-Felder nun auch basierend auf ihrer Funktion erkannt werden können. Dadurch werden nun auch nicht gelistete oder ungewöhnliche URLs/Pfade berücksichtigt, was das Bruteforcing des Hacktors optimiert und die Effektivität bei der Erkennung von Schwachstellen verbessert.

Hardcoded Credentials found jetzt erfassbar

Die Softwarekomponente Hacktor wurde um die Funktion erweitert, sogenannte Hardcoded Credentials zu erkennen. Somit erkennt der Hacktor nun, ob kritische Informationen, wie Passwörter oder Usernamen fest im Quellcode oder der Konfiguration eingebettet sind und somit durch manuelle Bearbeitung der Code- bzw. Konfigurationsdateien eingesehen oder geändert werden können.

Hacktor: WordPress User Enumeration

Weiterhin ist der Hacktor nun in der Lage Ihre Website auf Username Enumerations zu überprüfen. Hierfür wird überprüft, ob eine Liste von Benutzern auf einer WordPress-Webseite hinterlegt ist.

Hacktor sendet verschiedene Anfragen an die Webseite und analysiert die Reaktionen, um herauszufinden, ob eine Liste mit Benutzern existiert. Diese Methode „des „User Enumeration“ in WordPress unterstützt Administratoren bei der Erkennung potenzieller Sicherheitslücken in Benutzerkonten.

Pulsar Agent jetzt auch auf Ihrem Raspberry Pi- und ARM-Geräten

Enginsight unterstützt nun auch ARM-Geräte. Dies umfasst eine breite Palette von Geräten, darunter Einplatinencomputer wie der beliebte Raspberry Pi sowie Tablets und andere Geräte, die mit ARM-Prozessoren ausgestattet sind.

Mit dieser Erweiterung können Sie den Pulsar Agent auch auf Ihrem Raspberry Pi installieren. Dies ist ein bedeutender Schritt, da der Raspberry Pi aufgrund seiner Vielseitigkeit und Zugänglichkeit in vielen IT-Umgebungen weit verbreitet ist. Ob Sie ihn als Mini-Server, für Automatisierungsprojekte oder sogar als Media Center verwenden, Sie können von der zusätzlichen Sicherheitsschicht profitieren, die der Pulsar Agent bietet.

Darüber hinaus ermöglicht diese Erweiterung die Überwachung der Sicherheit Ihrer Windows 11 ARM-Infrastruktur. Angesichts der zunehmenden Verbreitung von ARM-basierten Windows11-Geräten ist dies ein wichtiger Schritt zum effektiven Schutz Ihrer gesamte IT-Infrastruktur.

Diese Unterstützung für ARM-Geräte eröffnet auch neue Möglichkeiten für die Sicherheit Ihrer IoT-Geräte und mobilen Plattformen. Da immer mehr Geräte mit dem Internet verbunden sind, ist es von entscheidender Bedeutung, die Kontrolle über die Sicherheit dieser Geräte zu behalten. Mit dem Pulsar Agent können Sie nun die Sicherheit dieser Geräte überwachen und stärken, um Ihr Netzwerk vor potenziellen Bedrohungen zu schützen.

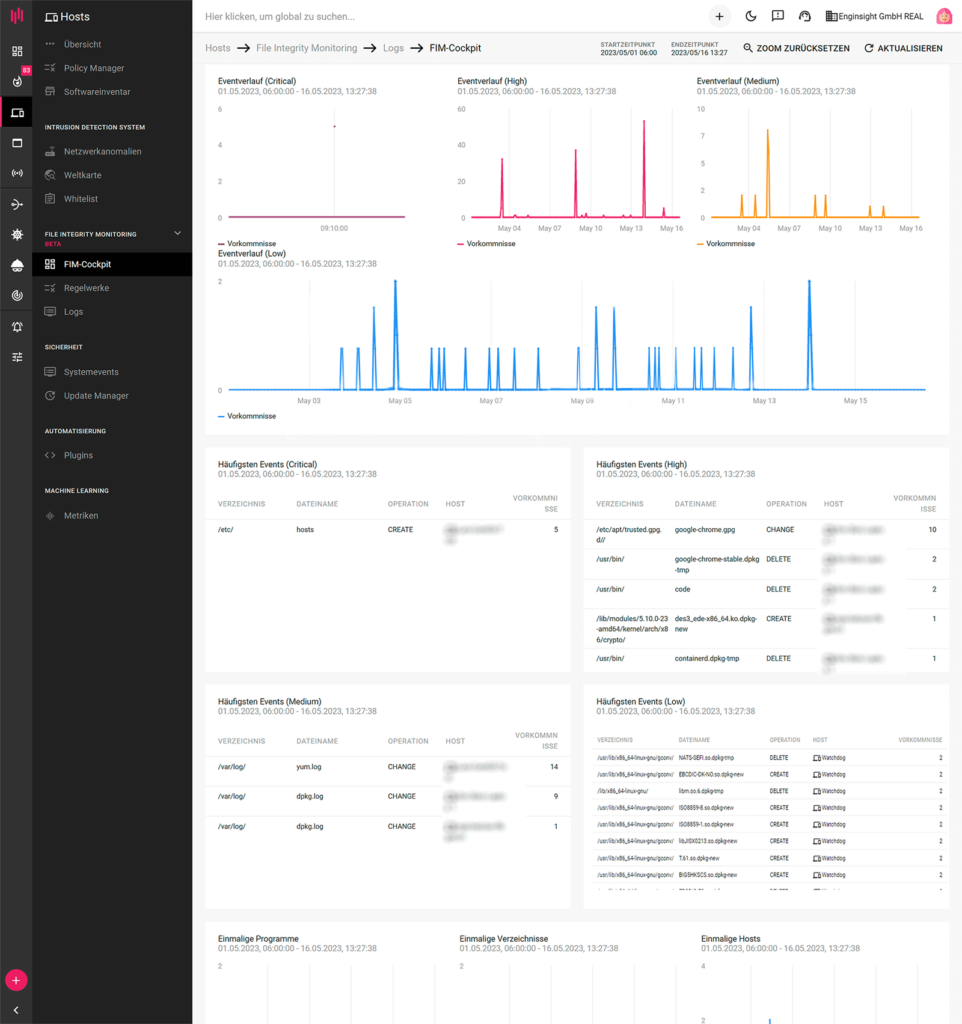

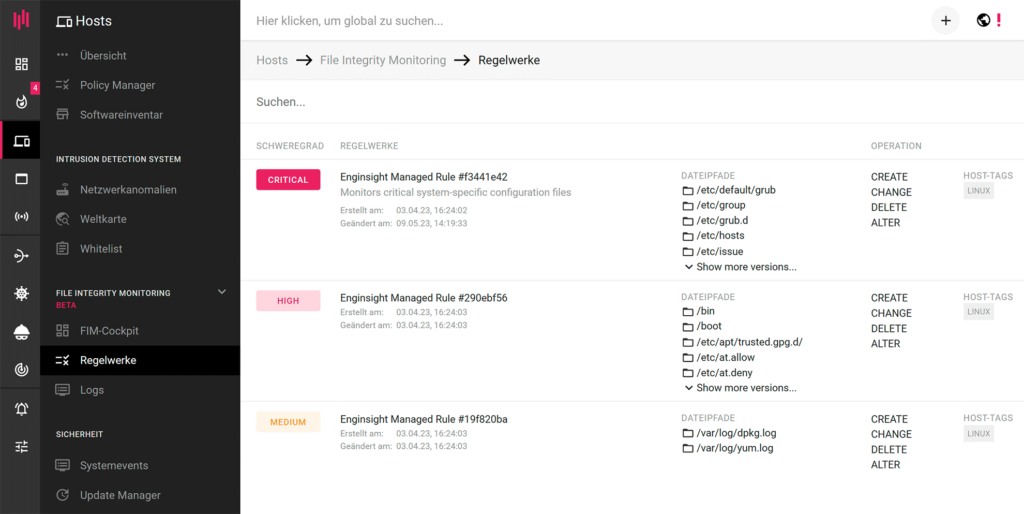

File Integrity Monitoring als Beta-Version verfügbar

File Integrity Monitoring (FIM) ist ab sofort in der Beta-Version nutzbar. Damit können Sie die Integrität Ihrer Systeme und Daten überwachen, um unerwünschte Veränderungen zu erkennen. Aktuell ist die Funktion ausschließlich für Linux verfügbar.

Das FIM-Cockpit bietet Ihnen eine umfassende Übersicht über erfasste Logs und Ereignisse. Sie können den Eventverlauf (Critical, Medium, High, Low) überwachen, Informationen zu häufigen Events erhalten, einmalig erfasste Programme, Verzeichnisse und Hosts anzeigen lassen sowie neue Dateien und fehlgeschlagene Events verfolgen. Damit haben Sie alle relevanten Systemevents übersichtlich aufbereitet im Blick.

Aktivieren Sie die 3 bereitgestellten Regelwerke (Medium, High, Critical) von Enginsight für einen sicheren Start und nutzen Sie die Möglichkeit eigene Regelwerke zu erstellen, um individuelle kritische Datei-/Systempfade zu überwachen. Diese individuellen Konfigurationen ermöglichen es Ihnen, Ihre Sicherheitsüberwachung präzise auf Ihre spezifischen Anforderungen anzupassen.

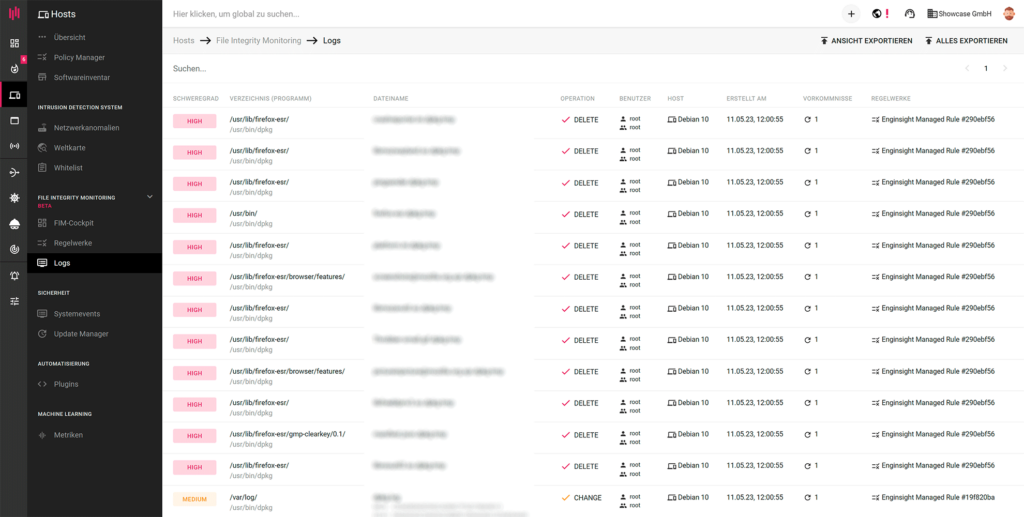

Nutzen Sie die erweiterte Log-Verwaltungsfunktion, um Ihre Logs übersichtlich zu verwalten. Der Filter hilft Ihnen gezielt relevante Ergebnisse auszugeben und somit sicherheitsrelevante Informationen effizient zu suchen und zu analysieren.

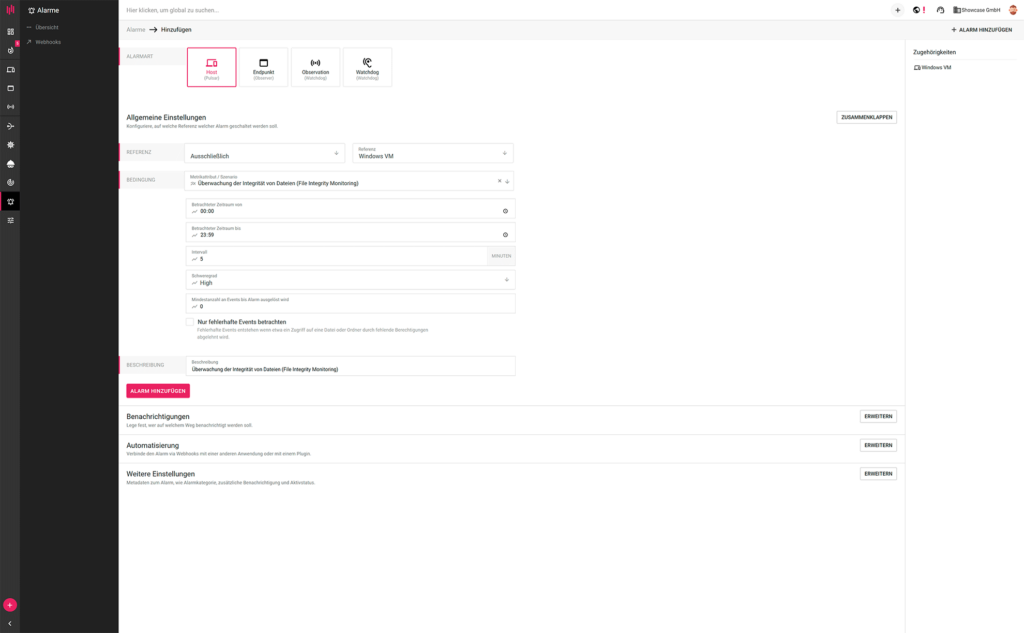

Alarmschaltung auf FIM-Findings

Profitieren Sie außerdem von der neuen Möglichkeit, Alarme auf File Integrity Monitoring Findings einzurichten und zu schalten. Somit können beispielsweise Änderungen an autorisierten Personen außerhalb der Arbeitszeit erkannt oder fehlerhafte Zugriffe auf Dateien und Ordner aufgezeichnet werden. Darüber hinaus können Sie Alarme für ausstehende Host-Updates erstellen, um sicherzustellen, dass diese regelmäßig durchgeführt werden.

Sie können die Einstellungen entsprechend Ihren Bedürfnissen konfigurieren, um sicherzustellen, dass Sie alle relevanten Informationen erhalten. Nutzen Sie die Möglichkeit, den Alarm nur auf fehlerhafte Events zu schalten oder lassen Sie sich über alle erfassten Ereignisse alarmieren.

Die wichtigsten Punkte von Release 3.20.0

- Verbesserte Bruteforce-Suche: Diese Funktion ermöglicht es, Login-Felder zu finden, die über Endpunkt-Aufrufe für Benutzer erreichbar sind. Dies verbessert die Effektivität bei der Erkennung von Schwachstellen.

- ARM-Integration: Enginsight unterstützt jetzt auch ARM-Geräte, darunter Einplatinencomputer, Raspberry Pi und Tablets mit ARM-Prozessoren. Dies eröffnet neue Möglichkeiten, die Sicherheit Ihrer IoT-Geräte und mobilen Plattformen zu stärken.

- File Integrity Monitoring (FIM): Mit FIM können Sie die Integrität Ihrer Systeme und Daten überwachen, um unerwünschte Veränderungen zu erkennen. Dies ist besonders nützlich für die Überwachung von Linux-Systemen.

Zusätzlich zu diesen Hauptfunktionen gibt es auch neue Alarme für verfügbare Updates, die Erkennung von Hardcoded Credentials und WordPress User Enumeration. All diese Funktionen tragen dazu bei, Ihre IT-Infrastruktur sicherer zu machen und potenzielle Sicherheitslücken frühzeitig zu erkennen.