Das große Thema IT-Sicherheit in einer einzigen übersichtlichen Benutzeroberfläche abzubilden. Das ist die tägliche Triebfeder unserer Arbeit. Mit dem überarbeiten User Interface verbessern wir nochmals die Bedienung der Enginsight Plattform. Und: Schick aussehen tut es auch noch!

für SaaS verfügbar: ab sofort | für On-Premises verfügbar: ab KW 48

Unser neues User Inferface

Direkt ins Auge springen wird dir unser neues Menü auf der linken Seite. Aber das ist nicht alles, was wir an der Benutzeroberfläche verbessert haben.

Neustrukturierungen und Umbenennungen

Im Rahmen unseres Faceliftings haben wir auch eine Neustrukturierung vorgenommen. Den Menüpunkt Umgebungen haben wir aufgelöst. Die Asset Discovery sowie die Penetrationstests findest du jetzt in eigenen Menüpunkten. Auch die Issue-Übersicht hat einen eigenen Menüpunkt erhalten.

Die Enginsight-Plattform teilt sich jetzt in die folgenden Module:

- Dashboard

Erhalte eine erste Übersicht deiner Systeme im Dashboard. Unter Aktivitäten findest du das Logging aller Nutzeraktionen. Außerdem sind hier das Asset Operation Center, das Partner Operation Center sowie die Management-Ansicht der Konfigurationen verortet. - Issues

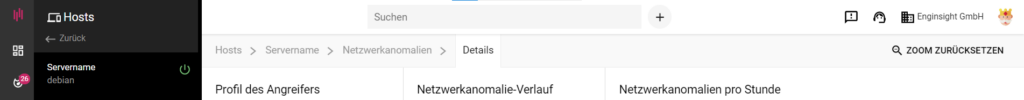

Lasse dir alle ausgelösten Alarme auflisten. Definiere zudem Wartungszeiträume, in denen keine Alarme ausgelöst werden sollen. - Hosts

Überwache deine Server und Clients mit dem Pulsar-Agent dauerhaft von innen. Neben dem klassischen Monitoring sind unter anderem eine Intrusion Detection, Software-Inventarisierung und CVE-Scans inklusive. - Endpunkte

Etabliere mit dem Observer ein Security-Monitoring deiner Webseiten, IP-Adressen und Domains. Scanne beispielsweise dauerhaft auf Verfügbarkeit, SSL/TLS, DNS und CVE. - Observations

Erledige mit dem Watchdog ein IP-Monitoring, ohne einen Agent auf deine Geräte auszurollen. Überwache mit Ping- und Portchecks Verfügbarkeiten oder monitore Netzwerkgeräte via SNMP. - Penetrationstests

Führe mit dem Hacktor vollkommen automatische Penetrationstest auf einzelne Assets oder deine gesamte IT-Infrastruktur aus und auditiere dich selbst. - Discoveries

Scanne permanent mit dem Watchdog dein gesamtes Netzwerk nach neuen Assets, inventarisiere sie und erstelle eine automatische Visualisierung. - Einstellungen

Nimm persönliche Einstellungen vor. Füge zum Beispiel neue Teammitglieder hinzu oder verwalte die Benutzerrollen.

Zielsysteme und Vorlagen

In der deutschen Version von Enginsight haben wir die Namen der Penetrationstest-Einstellungen angepasst. Target Groups heißen künftig Zielsysteme und Templates Vorlagen.

Menü auf der linken Seite

Das Menü ist komplett auf die linke Seite gewandert, das Topmenü existiert nicht mehr. Du kannst also die gesamte Haupt-Navigation auf der linken Seite vornehmen. Nach deinen Vorlieben kannst du das Menü entweder dauerhaft aufgeklappt lassen oder nur, wenn du es brauchst. In diesem Fall öffnet sich das Menü, indem du mit deiner Maus auf aktiven Menüeintrag zeigst. Nutze den Pfeil unten links, um zwischen beiden Modi zu wechseln.

Breadcrumb-Navigation

Dank einer neuen Breadcrumb-Navigation siehst du jetzt unmittelbar, wo in der Plattform du dich befindest. Sie erleichtert zudem eine zielgerichtete Navigation zurück.

Verbesserte Konsistenz und Detailverbesserungen

Wir haben die gesamte Benutzeroberfläche einem Review unterzogen und an vielen Stellen die Konsistenz verbessert sowie Korrekturen im Detail vorgenommen. Mehr Tooltips und bessere Feedbacks auf Nutzereingaben machen die Bedienung von Enginsight noch komfortabler.

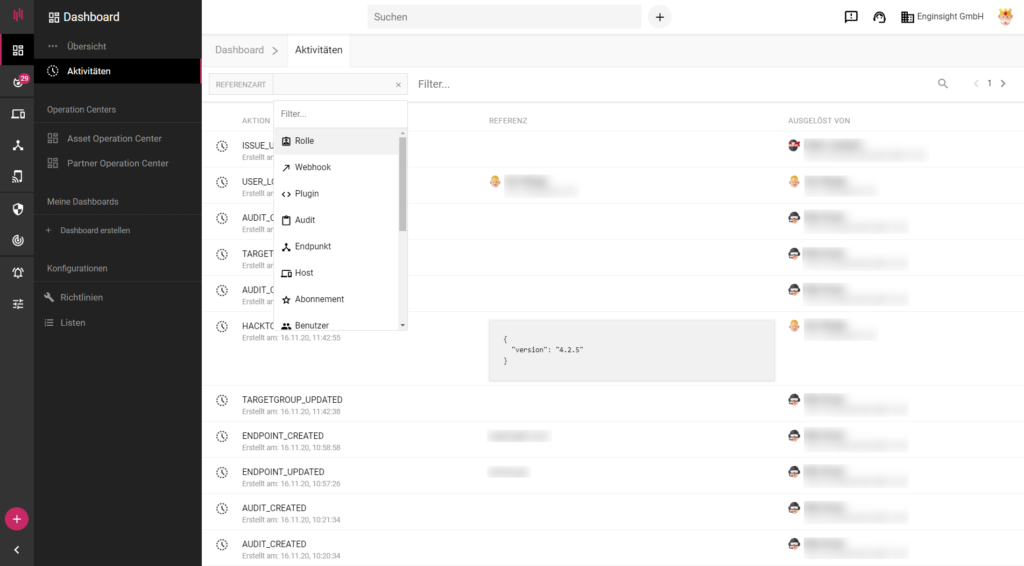

Aktivitäten: Der User Log zeichnet auf

Eine große IT-Infrastruktur verwaltest du nicht als Einzelkämpfer, sondern in einem Team. Deshalb bietet Enginsight wichtige Funktionen, um die Zusammenarbeit zu verbessern:

- Verantwortlichkeiten festlegen

- Teammitglieder Gruppen zuordnen

- Lese-, Schreib- und Löschrechte in einem Rollenkonzept vergeben

- mehrere Organisationen anlegen

Neu hinzugekommen ist das Logging der Nutzeraktivitäten, damit du nachvollziehen kann, welcher Nutzer zu welchem Zeitpunkt welche Änderungen vorgenommen hat. Das erhöht die Kontrolle und erleichtert mögliche Fehlersuchen.

Der User Log zeichnet bspw. auf:

- Host, Endpunkt, Watchdog, Hacktor erstellt

- Alarm angelegt, bearbeitet, gelöscht

- Pentest durchgeführt

- Ausführung eines Plugins geplant

- Benutzer eingeladen

- Rolle angelegt

- uvm.

Die Liste der Nutzeraktivitäten kannst du dir unter Dashboard → Aktivitäten ausgeben und mit Filtern durchsuchen.

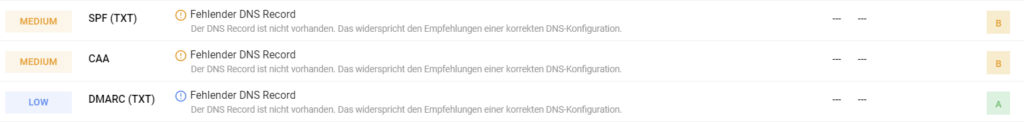

Spezifische DNS Validierungstests

Mit dem Domain Name System (DNS) konfigurierst du verschiedene Aspekte deiner Domain. DNS ist zum Beispiel notwendig, um der Domain die passende IP zuzuordnen. Für den reibungslosen Betrieb der Webseite ist eine ordnungsgemäße Konfiguration notwendig. Deshalb erhältst du mit dem Observer ein Monitoring über deine DNS-Records.

Um den Missbrauch deiner Domain zu verhindern und deine SSL/TLS-Verbindung abzusichern, solltest du speziell dafür entwickelte DNS-Records einsetzen: CAA, SPF, DMARC. Der Observer überprüft daher gezielt auf diese drei Records und validiert die gesetzten Werte. Besteht der Record eine Validierung erhältst, du einen grünen Haken. Ansonsten gibt Enginsight eine Warnung aus.

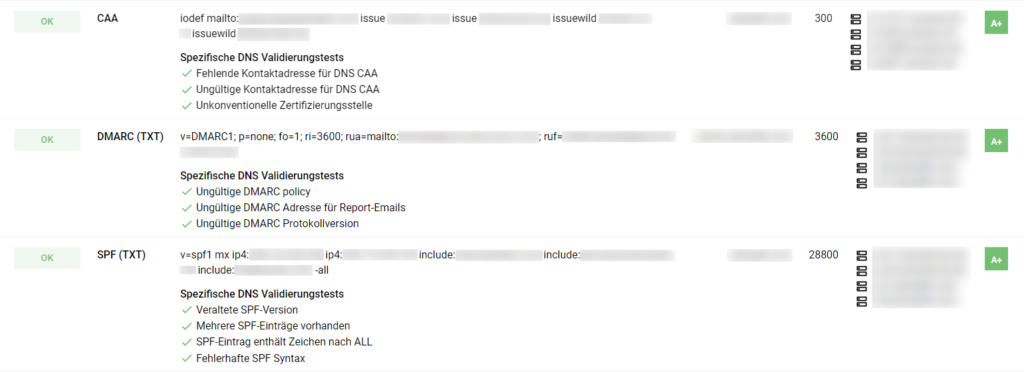

CAA-Record (Certification Authority Authorization)

Mit einem CAA-Record legt der Domaininhaber fest, welche Certificate Authority Authorization ein SSL/TLS-Zertifikat ausstellen darf. Der Observer prüft auf:

- Fehlende Kontaktadresse für DNS CAA

Es ist keine Kontaktadresse vergeben (iodef). - Ungültige Kontaktadresse für DNS CAA

Die Kontaktadresse (iodef) enthält für E-Mails ungültige Zeichen und/oder ein ungültiges E-Mail-Format (nicht abc@def.com) - Unkonventionelle Zertifizierungsstelle

Die verwendete Zertifizierungsstelle (issue, wildissue) befindet sich nicht auf unserer Whitelist. Diese umfasst: letsencrypt.org, globalsign.com, sectigo.com, camerfirma.com, accv.es, actalis.it, amazon.com, pki.apple.com, atos.net, buypass.com, aoc.cat, certigna.fr, www.certinomis.com, ecert.gov.hk, certsign.ro, certum.pl

SPF-Record (Sender Policy Framework)

Das SPF-Protokoll ermöglicht, IP-Adresse zur Versendung von E-Mails mit der Domain zu berechtigen. So kann Dritten untersagt werden, den Domainnamen missbräuchlich zu verwenden. Der Record ist effektiv, um Phishing-Mails mit der Domain zu verhindern. Wir validieren:

- Veraltete SPF-Version

Check der verwendeten SPF-Version (v), momentan existiert lediglich SPF1. - Mehrere SPF-Einträge vorhanden

Nutze niemals mehrere SPF-Einträge. Fasse stattdessen mehrere SPF in einem einzigen Eintrag zusammen. - SPF-Eintrag enthält Zeichen nach ALL

Nach dem fakultativen ALL-Eintrag dürfen keine weiteren Einträge folgen. - Fehlerhafte SPF Syntax

Der Eintrag enthält unbekannte Einträge (bekannt sind: spf1, mx, ip4, ip6, exists, include, all, a, redirect, exp, ptr) und/oder unerlaubte Zeichen.

DMARC-Record (Domain-based Message Authentication, Reporting and Conformance)

Der DMARC-Record legt ein Vorgehen fest, was unternommen werden soll, wenn die Domain von einer nicht berechtigten IP zum Versenden einer E-Mail verwendet wird. Enginsight checkt:

- Ungültige DMARC Policy

Die DMARC Policy (p) hat keinen gewöhnlichen Wert. Gewöhnliche Werte sind:

none: Das Versenden der E-Mails wird nicht beeinträchtigt. Du erhältst lediglich eine Benachrichtigung.

quarantine: E-Mails, welche die DMARC-Überprüfung nicht bestehen, landen beim Empfänger im Spam-Ordner.

reject: E-Mail, welche die DMARC-Überprüfung nicht bestehen, sollen vom Empfänger zurückgewiesen werden. - Ungültige DMARC Subdomain Policy

Die DMARC Subdomain Policy (sp) hat keinen gewöhnlichen Wert (Werte siehe: DMARC Policy) - Ungültige DMARC prozentuale Filterangabe

Mit der optionalen prozentualen Filterangabe (pct) kann festgelegt werden, wieviel Prozent der Nachrichten einer Filterung unterzogen werden. Der Wert muss daher zwischen 1 und 100 liegen. - Ungültige DMARC Adresse für Report-Emails

Die Report-E-Mailadresse enthält ungültige Zeichen oder ein ungültiges E-Mail-Format (nicht abc@def.com) - Ungültige DMARC Protokollversion

Die Version von DMARC (v) muss DMARC1 lauten.

Neuer Alarm: Ungültiger SPF DNS-Record

Um unmittelbar Meldung über fehlerhafte DNS-Records zu erhalten, schalte Alarme auf deine Endpunkte. Mit dem Alarm „Ungültiger CAA DNS-Record“ konntest du dich bereits über fehlerhafte CAA DNS-Records informieren lassen. Neu hinzugekommen ist der Alarm „Ungültiger SPF DNS-Record“.

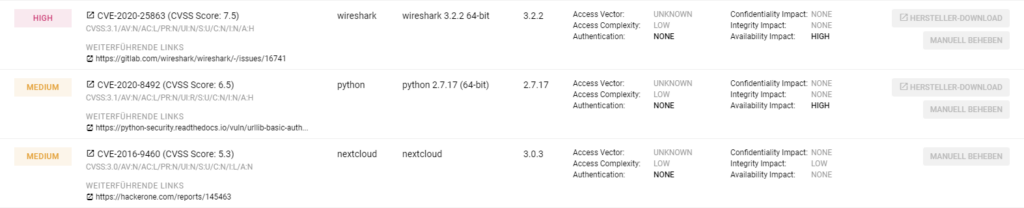

Weiterführende Links zu CVE

Findet Enginsight eine bekannte Sicherheitslücke auf einem deiner Endpunkte oder Hosts sowie in einem Pentest, erhältst du jetzt mehr Informationen zur Schwachstelle. Sofern vorhanden, geben wir dir weiterführende Links an die Hand, mit der du mehr zur Schwachstelle erfährst. Das können beispielsweise Beschreibungen sein, wie die Schwachstelle systematisch ausgenutzt werden kann (Exploits) oder Verweise in ein Git Repository. Weiterhin ist zu jeder Sicherheitslücke die Datenbank des National Institute of Standards and Technology (NIST) verlinkt.

Kein Limit für ML-Metriken bei On-Premises

Für Kunden, die Enginsight als On-Premises auf ihren eigenen Servern betreiben, haben wir jegliche Limits für die Überwachung der Metriken mit unserem Machine Learning Modul aufgehoben. Nutzt du Enginsight On-Premises, kannst du jetzt beliebig viele Metriken deiner Server auf Anomalien überwachen.