Das neue Release 3.15.0 von Enginsight bringt neben vielen kleinen Verbesserungen 4 neue hilfreiche Funktionen mit. Hier der Schnell-Überblick:

- Die Linux-Admins werden sich über die Unterstützung von SUSE Linux 12 und 15 freuen.

- Auditoren wird die neue Ansicht bei den Pentests gefallen: wiederkehrende Systems-Scans sind nun auf einen Blick mit dem nächsten Durchführungsdatum im Dashboard ersichtlich.

- Windows-Administratoren können AD-Sicherheitstests noch einfacher durchführen, denn wir führen die AD-Authentifizierung für den Hacktor mittels LDAP ein.

- Und schließlich bieten wir die Möglichkeit zur Übermittlung der Analyse-Daten zur Firmware-Detection, um Ihre Systeme noch sicherer zu machen.

Die kompletten Release Notes mit den Details zur neuen Version lesen Sie in diesem Beitrag.

SUSE-Linux 12 bis 15 Unterstützung

Mit dem aktuellen Enginsight Release werden nun auch SUSE-Linux-Distributionen 12 bis 15 unterstützt. Damit ist der CVE-Scan auch auf Linux-Servern mit den aktuellen Linux-Distributionen möglich.

Dank dem Cross-Plattform-Monitoring für Windows- und Linux-Server erhöhen Organisationen Ihre IT-Sicherheit mit einem einzigen Security-Tool. Das Patchmanagement wird plattformunabhängig zentral aus der Enginsight-Oberfläche durchgeführt und verwaltet.

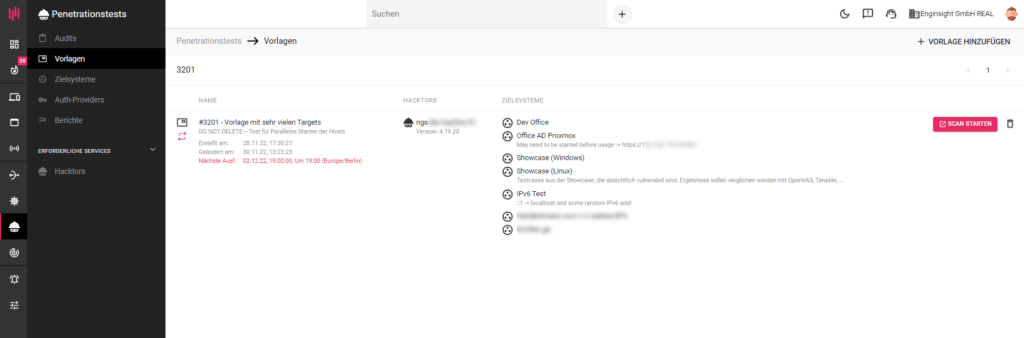

Vorlagen Ansicht bei Pentests

Die Übersicht der Pentest-Vorlagen wurde mit einer neuen Funktion ergänzt. Man sieht nun auf einen Blick, wann die nächste Durchführung eines wiederkehrenden Pentests erfolgt. Dies ist beispielsweise hilfreich, wenn sich ein Auditor über die geplanten System-Scans einer Organisation informieren möchte. Besonders bei ISO-zertifizierten Unternehmen sind diese wiederkehrenden Schwachstellenscans eine Anforderung, die mit der Enginsight-Plattform abgedeckt wird.

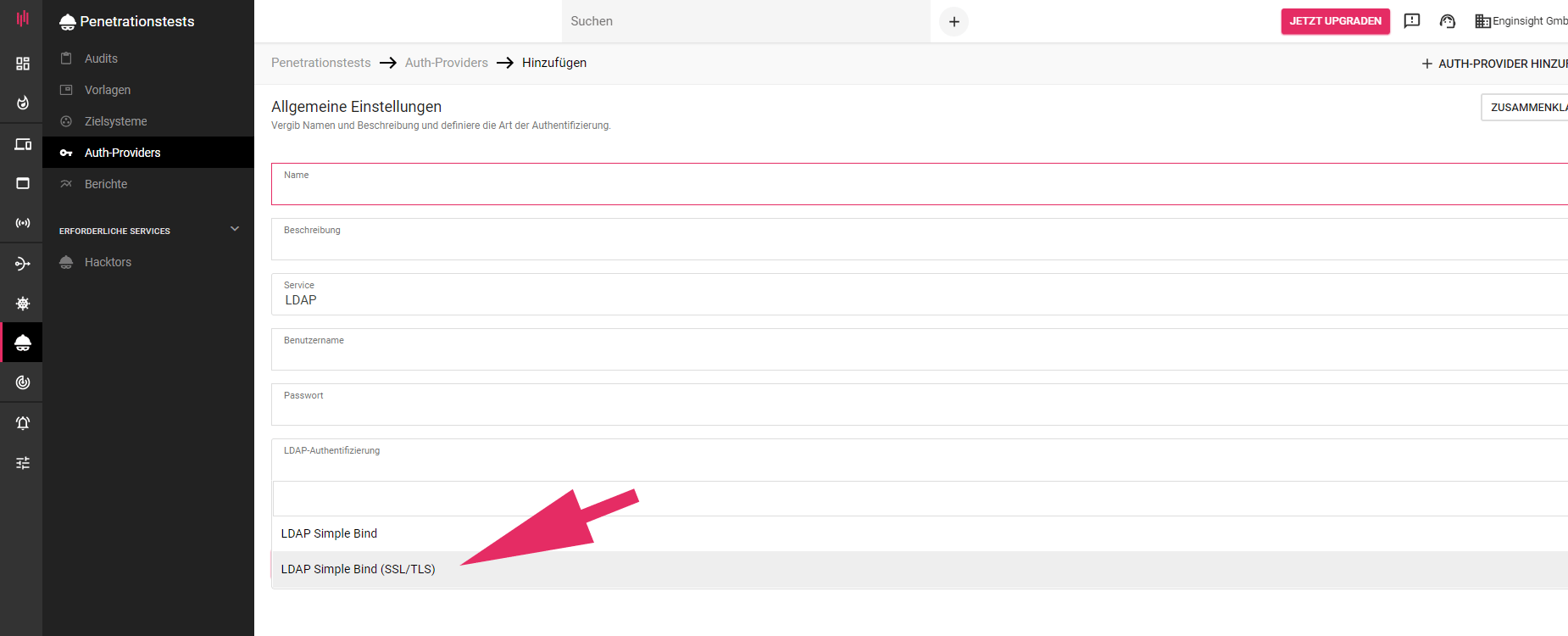

AD-Authentifizierung: Neuer Auth-Provider für Hacktor mit LDAP

Für verschiedene AD-Tests kann sich Hacktor mit einem entsprechenden User am AD authentifizieren. Die Authentifizierung erfolgt mittels LDAP.

Mit einem Auth-Provider hinterlegst du Zugangsdaten von Zielsystemen, um mehr Informationen abrufen zu können. Durch den Zugriff auf das Betriebssystem und installierte Software kann Hacktor mehr Sicherheitslücken (CVEs) detektieren, als wenn nur öffentlich erreichbare Informationen zur Verfügung stehen. Nachdem du Zugangsdaten hinterlegt hast, ordnest du die Auth-Providers der gewünschten Vorlage für den Penetrationstest zu.

Hacktor: Analyse-Daten für Firmware Detection an API senden

Technische Analysedaten helfen dabei, bislang unbekannte Hardware zu erkennen und in kommenden Releases mit zu berücksichtigen. Die Funktion wird unter Einstellungen > Erweiterte Einstellungen aktiviert. Wir empfehlen die Aktivierung der Funktion, um die Scanergebnisse weiter zu verbessern und Ihre Systeme bestmöglich zu schützen. Alle Daten werden anonymisiert übertragen.

Bei weiterführenden Fragen zu den neuen Funktionen, nehmen Sie gern Kontakt zu uns auf. Wir freuen uns auf Feedback.