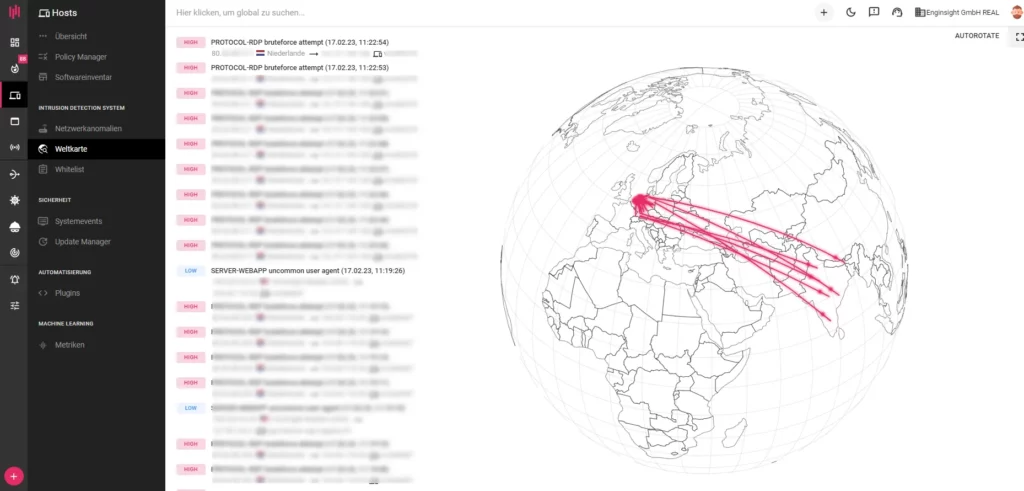

Live-Visualisierung von Angriffen

Wollten Sie schon immer mal wissen, von wo Ihre IT angegriffen wird? Mit dem neuen Release erhalten Sie eine Visualisierung von Cyberangriffen im globalen Kontext.

Die Live-Attacken finden Sie unter Hosts > Intrusion Prevention System > Weltkarte

In der Ansicht ist die Angriffsart, sowie die Quell- und die Ziel-IP zu sehen.

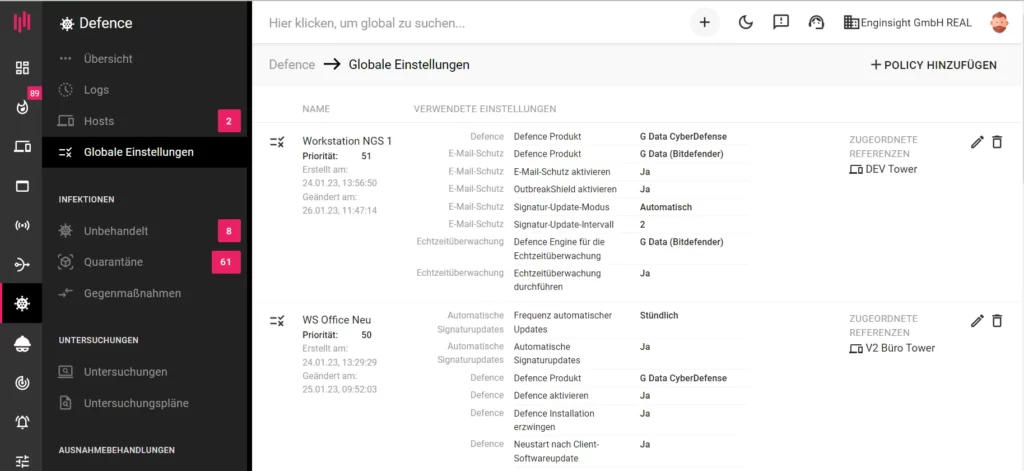

Globale Einstellungen für Defence (Antivir)

Die zentrale Defence-Konfiguration ist nun direkt über das Defence-Menü unter „Globalen Einstellungen“ zu erreichen. Die bisherigen Einstellungen über Hosts > Policy Manager werden automatisch in die globalen Defence-Einstellungen migriert. Dadurch wird es einfacher, die Antivirus- und Defence-Einstellungen zentral anzupassen.

Die globalen Einstellungen sind individuell konfigurierbar. Sie gliedern sich in die folgenden Hauptbereiche:

- Grundkonfiguration

- Echtzeitüberwachung

- Leerlauf-Scan

- E-Mail-Schutz

- Zusatzmodule

- Automatische Signaturupdates

- Proxy

Die Grundkonfiguration umfasst den Neustart der Client-Software nach einem Update, die Defence Installation zu erzwingen und ein temporäres Deaktivieren zulassen.

Bei der Echtzeitüberwachung legen Sie fest, ob Archive geprüft werden sollen, welche maximale Größe diese haben dürfen, ob Heuristiken verwendet werden oder ob der Echtzeitschutz generell zugelassen wird.

Beim Leerlaufscan wird festgelegt, ob in inaktiven Phasen die lokalen Festplatten geprüft werden sollen.

Der E-Mail-Schutz ist sehr detailliert konfigurierbar. Defence kann sich direkt in den Outlook-Client einklinken, um eingehende wie auch ausgehende Mails zu analysieren. Zudem lassen sich separat POP3, IMAP, SMTP, sowie die jeweiligen Timeouts festlegen und Ports angeben. Darüber hinaus bietet der Outbreak-Shield einen zusätzlichen Schutz vor Spammails, für die noch keine aktuellen Virensignaturen vorhanden sind.

Im Untermenü Zusatzmodule legen Sie fest, ob nachfolgende G DATA Funktionen aktiviert werden sollen: DeepRay®, Behaviour Blocker, G DATA BEAST, Exploit Protection und Anti-Ransomware.

Die automatischen Signatur-Updates lassen sich separat aktiveren und zeitlich eingrenzen.

Der letzte Menüpunkt sind die Proxyeinstellungen, wenn Updates über einen zentralen Server geladen werden.

Offline Agent-Updates

Die Aktualisierung der Agents wurde nun auch für größere IT-Umgebungen optimiert. Die Option „inaktive Hosts aktualisieren“ aktualisiert den Agent auf Offline-Geräte beim nächsten Neustart. Die Option „zeitlich verteilte Aktualisierung“ hilft, den Netzwerkverkehr während der Aktualisierung besser zu verteilen und Lasten gering zu halten.

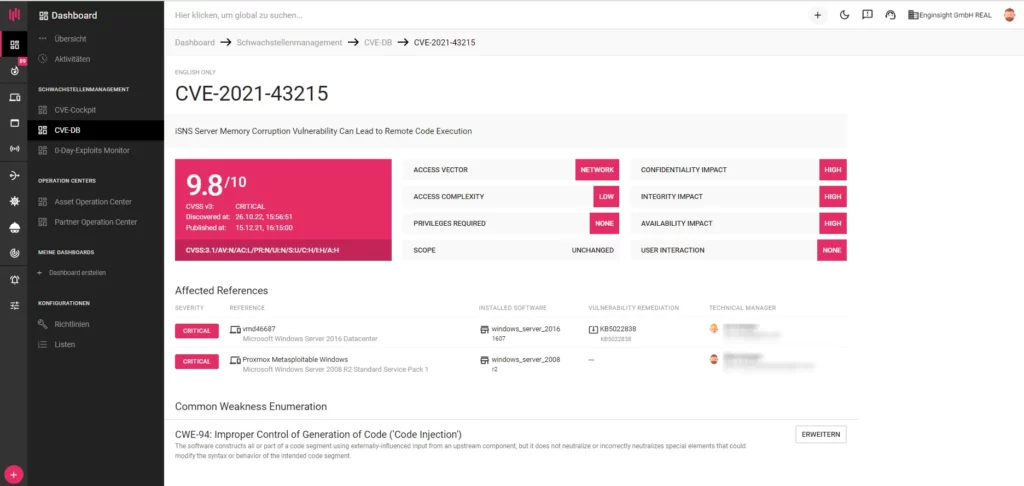

Weitere Neuerungen: Fixbare CVEs, BSI-Feed und Hacktor Analysedaten

Fixbare CVEs: Wenn es für Sicherheitslücken einen Patch gibt, wird dieser im CVE-Manager angezeigt. Wenn beispielsweise für Windows Server eine CVE vorliegt, die mit einem Patch geschlossen werden kann, dann können Sie den Patch direkt auf dem Host einspielen.

Aktuelle Warnmeldungen des BSI für Ihre IT

Die aktuellen Warnmeldungen des BSI werden mit konkreten Schwachstellen in Ihrer eigenen IT-Infrastruktur abgeglichen. Die Übersicht ist im CVE-Cockpit unter „Aktuelle Warnmeldungen“ zu finden. Mit einem Klick können die betroffenen Server und Clients im eigenen System analysiert werden und Gegenmaßnahmen vorgenommen werden. Dafür stehen Ihnen die Patchfunktion oder die CVE-Anweisungen zur Verfügung.

Hacktor erkennt neue Hardware (jetzt aktivieren)

Um die CVE-Erkennung für neue Hardware zu verbessern, haben wir die Option „Technische Analysedaten übermitteln“ integriert. Aktivieren Sie die Option unter:

Einstellungen > Organisation > Erweiterte Einstellungen > Technische Analysedaten übermitteln

Es werden lediglich Hersteller und Geräte-Typ verschlüsselt erfasst.

Da sich die Welt der IT und damit auch die Angriffsflächen nahezu täglich ändern, unterstützen Sie damit die frühzeitige Implementierung neuer Schwachstellen-Detektionen und Erkennung von Cyberangriffen auf Ihre individuelle IT-Umgebung.

Wir wünschen Ihnen viel Spaß beim Ausprobieren und Schaffen von mehr Cybersecurity.

Ihr Enginsight-Team!