SICHERHEITSLÜCKEN DETEKTIEREN UND SCHLIEßEN Schwachstellen-management

Schnell, proaktiv und rund um die Uhr. Etablieren Sie ein Schwachstellenmanagement, das mehr als nur CVE Scans und Patchmanagement für Sie bereithält. Mit dem Schwachstellenscanner von Enginsight schließen Sie Sicherheitslücken noch bevor diese zum Problem werden.

Enginsight ist die All-in-One Cybersecurity Plattform aus Deutschland, welche Ihren Sicherheitszustand analysiert, Bedrohungen erkennt und Angriffe automatisiert verhindert – als SaaS und On-Premises.

Automatischer Schwachstellenscan Schwachstellen erkennen und schließen

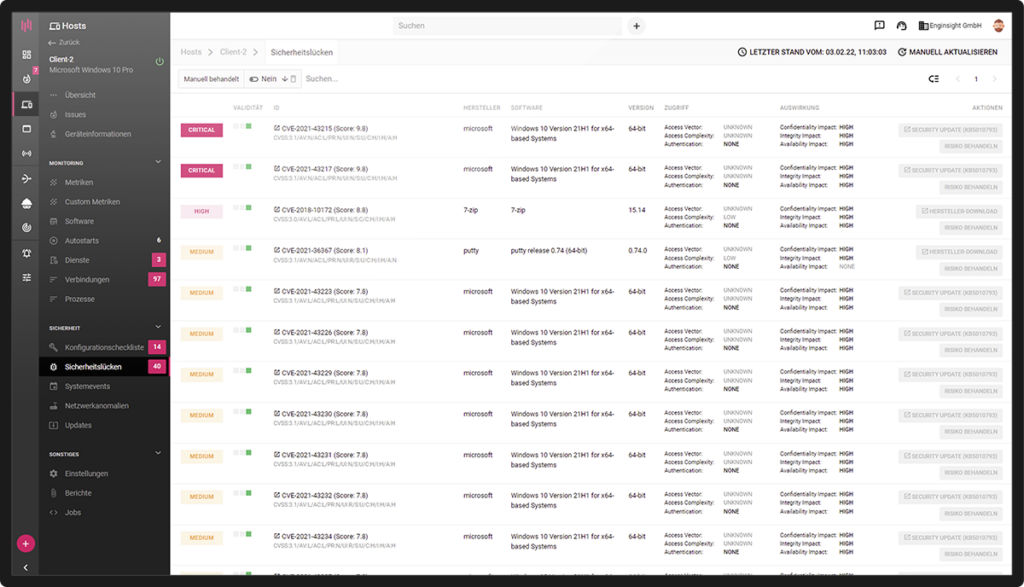

Welche Schwachstellen (CVEs) gibt es konkret in meiner IT-Infrastruktur? Mit dem Schwachstellenscanner von Enginsight sehen Sie die betroffenen Assets und patchen diese umgehend. Die Bewertung des Schweregrads hilft bei der Priorisierung. So behalten Sie stets den Überblick zum Sicherheitszustand ihrer IT.

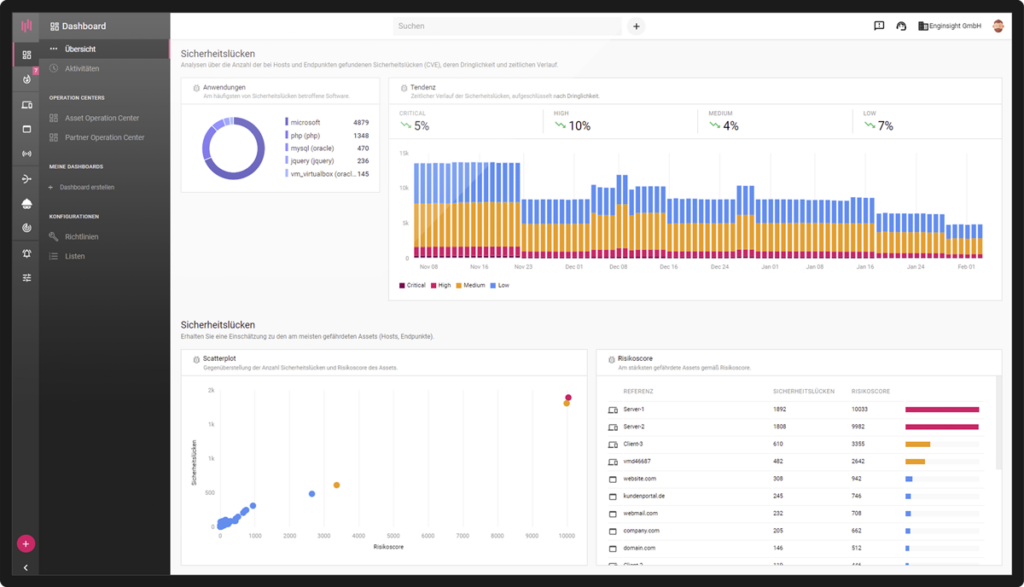

Alles im Blick mit dem Schwachstellenmanagement-Tool

Richtige Priorisierung dank Sicht auf gesamte IT

Bringen Sie die Schwachstellen Ihrer gesamten IT-Umgebung in eine Übersicht. So sind Sie immer über den Sicherheitszustand aller Assets informiert und wissen, wo der dringlichste Handlungsbedarf besteht.

- Verantwortliche Personen informieren

- Übersichtliches Dashboard

- Risikobewertung jedes Assets

- BSI-Risiko Bewertung Ihrer Schwachstellen

Whitebox Analysen mit CVE-Scan

Höchste Qualität der Daten

Dank direkt auf Ihren Servern und Clients installiertem Agent erhalten Sie valide Schwachstellenanalysen. Mit dem dauerhaften Monitoring auf Schwachstellen, sind Sie sofort über eine veränderte Sicherheitslage informiert.

- Validierung der Sicherheitslücken

- Dauerhaftes Vulnerability-Monitoring

- Alarm auf neue Sicherheitslücken

Proaktiv Schwachstellen aufdecken

Gefahren beseitigen

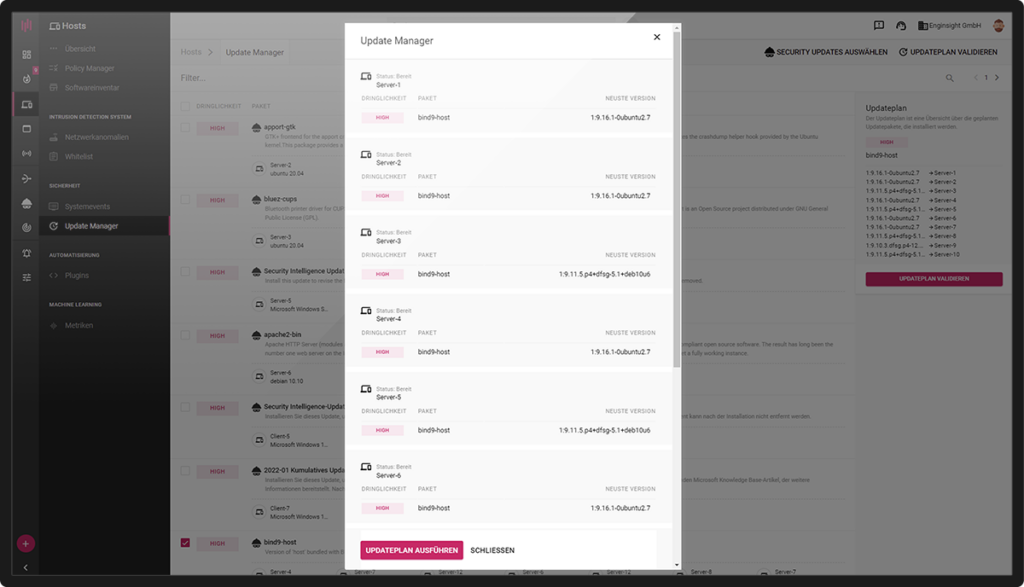

Reagieren Sie jederzeit adäquat auf die Gefahren, spielen Sie Patches direkt aus der Plattform ein oder automatisieren Sie Ihre Update-Prozesse. Über die Basics hinaus liefert Ihnen Enginsight ein Konfigurations-Management und die Sicht des Angreifers.

- Updates einspielen und automatisieren

- Konfigurationen managen

- Automatisierter Pentest

- Schwachstellen aus drei Perspektiven für die gesamte IT

Pentest-Video abspielen

SCHWACHSTELLENSCANNER FÜR EFFEKTIVES SCHWACHSTELLENMANAGEMENT

Je mehr Sie über Ihre eigenen IT-Landschaft wissen, desto sicherer können Sie Ihre Systeme nachhaltig gestalten. Unser Schwachstellenscanner stellt hierbei einen wichtigen Grundpfeiler dar. IT-Security beinhaltet jedoch mehr als nur CVE-Scans und Patchmanagement.

Funktionsübersicht im Detail Technische Details zum Schwachstellenmanagement

Sie möchten mehr über das Gebiet des Schwachstellenmanagements und unseren Schwachstellenscanner wissen? Dann sind Sie hier genau richtig! Erfahren Sie, was Enginsight beim Thema Schwachstellenmanagement im Detail für Sie ganz automatisiert übernimmt.

Der auf Servern und Clients installierte Pulsar-Agent ermöglicht die Detektion und Inventarisierung aller installierten Software. Dabei werden sowohl die Bibliotheken des Betriebssystems untersucht als auch mit der erweiterten Softwareüberwachung die Dateien auf der Festplatte mit dem Schwachstellenscanner analysiert, um nicht regulär installierte Software in das Inventar aufzunehmen (z.B. Portable Apps, in andere Applikationen eingebettet Programme, Java-Bibliotheken).

Das Softwareinventar bildet die beste Datenbasis für den eigentlichen Schwachstellenscaner, den Abgleich der installierten Software mit bekannten Sicherheitslücken (Common Vulnerabilities and Exposures, kurz: CVE). Dank der Installation des Agents sind valide Ergebnisse gewährleistet und False Positives werden minimiert.

- Plattformunabhängig (Windows & Linux)

- Beste Datenbasis dank Softwareinventar

- Valide Ergebnisse

- Minimierung von False Positives

Mit dem Schwachstellenscanner von Enginsight kann auch die Netzwerk-Peripherie, auf der sich kein Pulsar-Agent installieren lässt, auf Sicherheitslücken untersucht werden. Auch Webseiten lassen sich auf Schwachstellen überwachen. Dazu wird ein Sensor im Netzwerk (Hacktor) bzw. Internet (Observer) platziert. Anschließend lassen sich ganze Netzwerke auf Schwachstellen scannen.

Von außen untersuchen die Sensoren die offenen Ports und die Webanwendung auf vulnerable Software. Indem optional Zugangsdaten (Auth-Provider) hinterlegt werden, lassen sich Betriebssysteme und installierte Software abrufen, die Ergebnisse erweitern und die Validierung verbessern.

- Netzwerke auf Sicherheitslücken scannen

- Webseiten und Webportale

- Auth-Providers hinterlegen für SNMP, WMI, SSH

Zu allen durch den Schwachstellenscanner erkannten Sicherheitslücken wird die zugehörige CVE-Kennung angegeben. Der CVS-Score (Common Vulnerability Scoring System: 1 bis 10) ermöglicht die Kategorisierung nach Dringlichkeit. Mit einem Risikoscore für jedes Asset kann der Anwender das Patchmanagement nach Gefährdung priorisieren. Ein Alarm informiert unmittelbar verantwortliche Personen über neue Sicherheitslücken.

Weiterführende Informationen zu jeder Sicherheitslücke in der NIST-Datenbank und zusätzlichen Quellen im Internet sind verlinkt, zum Beispiel zu möglichen Exploits.

- CVS-Scoring (CVSS)

- Risikoscore

- Dringlichkeitslevel

- Integration in Alarmsystem

- Verlinkung weiterführender Informationen

Jede vom Schwachstellenscanner detektierte CVE wird über die verfügbaren Meta-Informationen und unter Einbeziehung des Softwaretyps validiert. Anschließend erhält sie eine Bewertung über die Validitäts-Ampel, die volle Transparenz garantiert.

Die meisten Informationen zur Validierung stehen dem Schwachstellenscaner über den Pulsar-Agent zu Verfügung, daher ist immer eine hohe Validität gegeben. Alle Assets, auf denen sich ein Pulsar-Agent installieren lässt, sollten daher mit der Softwarekomponente ausgestattet werden.

- Validierung auf Basis von Meta-Informationen

- Validitäts-Ampel

- Valide Ergebnisse bei CVE-Scan mit Pulsar-Agent

Um die Software des Schwachstellenscanners auf einen sicheren Stand zu bringen, reicht meist ein Update auf die aktuelle Version. Der Update Manager von Enginsight ermöglicht das gezielte Einspielen von Updates über mehrere Server und Clients hinweg. Darüber hinaus lassen sich Updates gänzlich automatisieren, wobei Auto Updates auch auf sicherheitsrelevante Aktualisierungen beschränkt werden können. Das Tag-System erlaubt eine komfortable Konfiguration auch in großen IT-Umgebungen.

- Plattformunabhängig (Linux & Windows)

- Kompatibel mit Windows Server Update Services (WSUS)

- Third-party Software auf Linux-Systemen patchen

Neben unsicherer Software stellen fehlerhafte Konfigurationen eine zweite Risikokategorie dar, der Sie mit dem im Schwachstellenscanner vorhandenen Konfigurations-Management von Enginsight effektiv entgegentreten können.

Nutzen Sie die Möglichkeit von Autofixes, um Konfigurationen direkt aus der Enginsight-Plattform zu korrigieren.

Die für alle gängigen Betriebssysteme integrierten Security Technical Implementation Guides (STIGs) lassen sich durch eigene Richtlinien erweitern. So lassen sich auch Dokumentationspflichten effektiv erfüllen.

- Microsoft Windows 10

- Microsoft Server 2008/2012/2016/2021

- Canonical Ubuntu 16/18/20

- Red Hat Enterprise 6

- SUSE Linux Enterprise 12

FAQ zu Schwachstellenmanagement

Schwachstellenmanagement bezieht sich auf den Prozess der Identifizierung, Bewertung und Behebung von Schwachstellen in IT-Systemen, Netzwerken und Anwendungen. Es ist ein kritischer Bestandteil eines umfassenden Informationssicherheitsprogramms. Die Schwachstellen können von veralteten Softwareversionen, mangelhaften Sicherheitskonfigurationen bis hin zu fehlenden Patches reichen. Das Ziel des Schwachstellenmanagements ist es, potenzielle Eintrittspunkte für Cyberangriffe zu minimieren und somit die Integrität, Vertraulichkeit und Verfügbarkeit Ihrer Daten zu schützen.

Mit unserem Schwachstellenscanner werden potenzielle Sicherheitslücken frühzeitig erkannt, um die Sicherheitsrisiken Ihrer IT-Landschaft zu minimieren.

Ein Schwachstellenmanagement ist für Unternehmen und Organisationen wichtig, um ihre IT-Systeme und -Infrastruktur gegen Cyberbedrohungen und Datenverlust zu schützen. Hierbei geht es darum, bekannte und potenzielle Schwachstellen in den IT-Systemen zu erkennen, zu bewerten und zu schließen, bevor sie von Angreifern ausgenutzt werden können.

Ein effektives Schwachstellenmanagement umfasst die folgenden Schritte:

- Erkennung von Schwachstellen (Schwachstellenscanner)

- Risikobewertung / Risikomanagement

- Schwachstellenbeseitigung

- IT-Monitoring / Überwachung

Ein Schwachstellenscanner (vulnerability scanner) ist eine automatisiertes IT-Security-Tool schwachstellenanalyse software, das welche Schwachstellen in IT-Systemen erkennt. Es durchsucht das Netzwerk nach bekannten Sicherheitslücken (CVEs) und gibt eine Übersicht über die potenziellen Risiken, die durch diese Lücken entstehen können.

Weiterführende Informationen: Umfassende CVE-Scans aus drei Perspektiven durchführen

Vulnerability Management System (VMS) ist ein Framework, das darauf abzielt, das Schwachstellenmanagement in einer organisierten und systematischen Art und Weise durchzuführen. Ein VMS beinhaltet Sicherheits-Tools, Prozesse und Verfahren, die für das Monitoren, Identifizieren, Bewerten und Schließen von Schwachstellen in IT-Systemen und Netzwerken notwendig sind.

Das Scanning von Sicherheitslücken von Enginsight ist Bestandteil der Enginsight Cybersecurity Plattform.

Sie möchten wissen, wir Sie Ihre IT-Sicherheit mit Enginsight verbessern können? Gerne analysieren wir gemeinsam mit Ihnen ihren aktuellen Stand und wirklichen Bedarf im Bereich IT- und Netzwerksicherheit.