Verwenden Sie noch TLS 1.0? Dann Vorsicht vor der DSGVO!

Wer nach dem 25. Mai 2018 noch das Verschlüsselungsprotokoll TLS 1.0 (bzw. SSL 3.1) einsetzt, riskiert saftige Strafen. Denn an diesem Tag tritt die neue Datenschutzgrundverordnung (DSGVO)

Welche Themen bewegen die Security-Welt? Wir berichten über IT-Sicherheitstrends, Regularien, Hintergründe aus dem Enginversum ebenso wie über coole neue Features. Falls Sie regelmäßig von uns hören möchten, abonnieren Sie den Enginsight-Newsletter.

Wer nach dem 25. Mai 2018 noch das Verschlüsselungsprotokoll TLS 1.0 (bzw. SSL 3.1) einsetzt, riskiert saftige Strafen. Denn an diesem Tag tritt die neue Datenschutzgrundverordnung (DSGVO)

Wartungsarbeiten an Servern automatisieren? Eine Firewall für Linux konfigurieren? Das und noch viel mehr geht jetzt ganz einfach mit den neuen Enginsight Plugins! Eine Monitoring

Wir freuen uns sehr Ihnen mitteilen zu können, dass unser langerwarteter Client Pulsar nun verfügbar ist. Mit dem Client ist es möglich Ihre Systeme jetzt auch von

Der Heartbleed-Bug ist ein Programmierfehler, der im April 2014 öffentlich gemacht wurde. Obwohl Heartbleed aufgrund seiner schwerwiegenden Auswirkungen große Bekanntheit erlangte, existieren auch heute immer

Es kann eigentlich jeden treffen. Sei es durch ein missglücktes Update, einen verloren gegangenen USB-Stick, einen Einbruch oder eine Attacke wie z.B. Cross-Site-Scripting. Ein kleiner Fehler

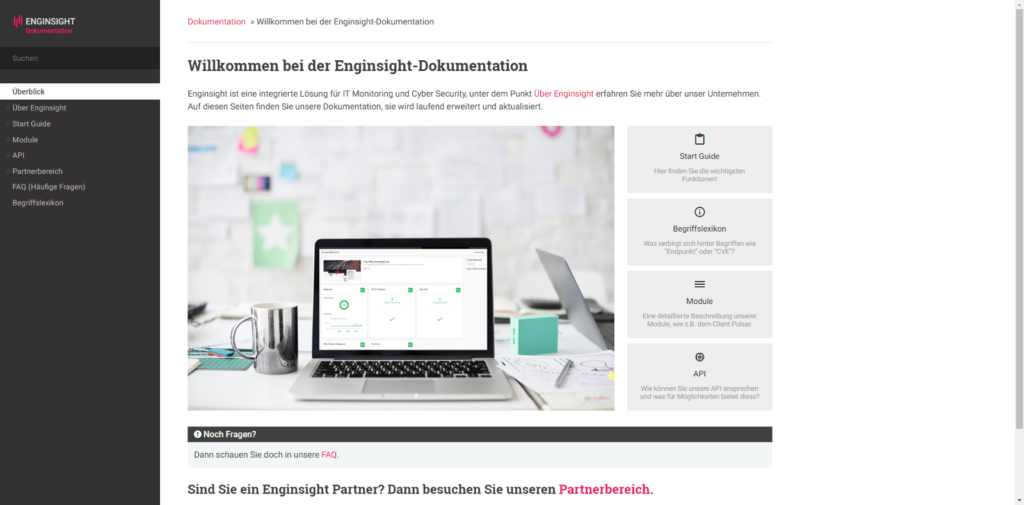

Kennen Sie eigentlich schon die Enginsight Dokumentation? Das ist quasi die Gebrauchsanweisung für unsere Plattform und Produkte. Hier finden Sie bebilderte Erläuterungen, unseren Start-Guide, Begriffserklärungen und

Wenn man genauer darüber nachdenkt, grenzt es eigentlich schon fast an Magie. Man gibt eine Zeichenkette in die Adresszeile seines Browsers ein, drückt einmal kurz

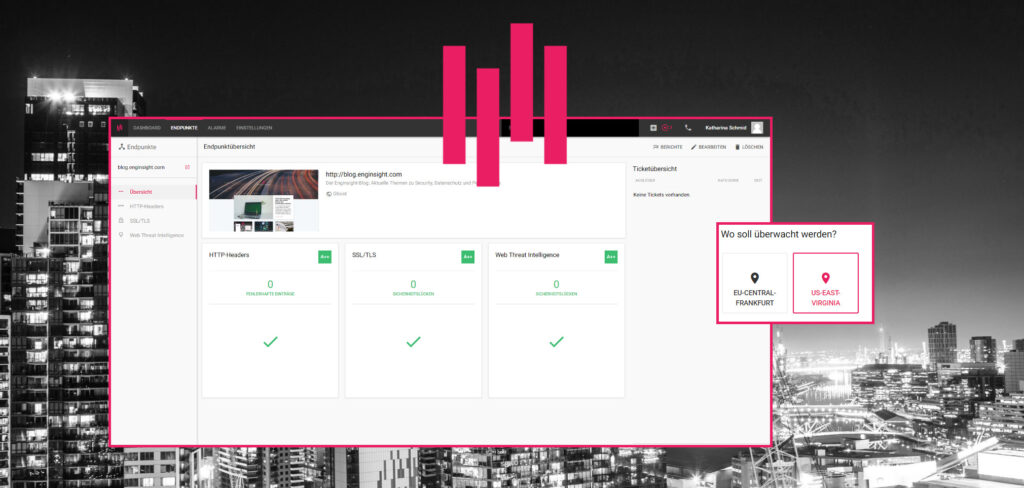

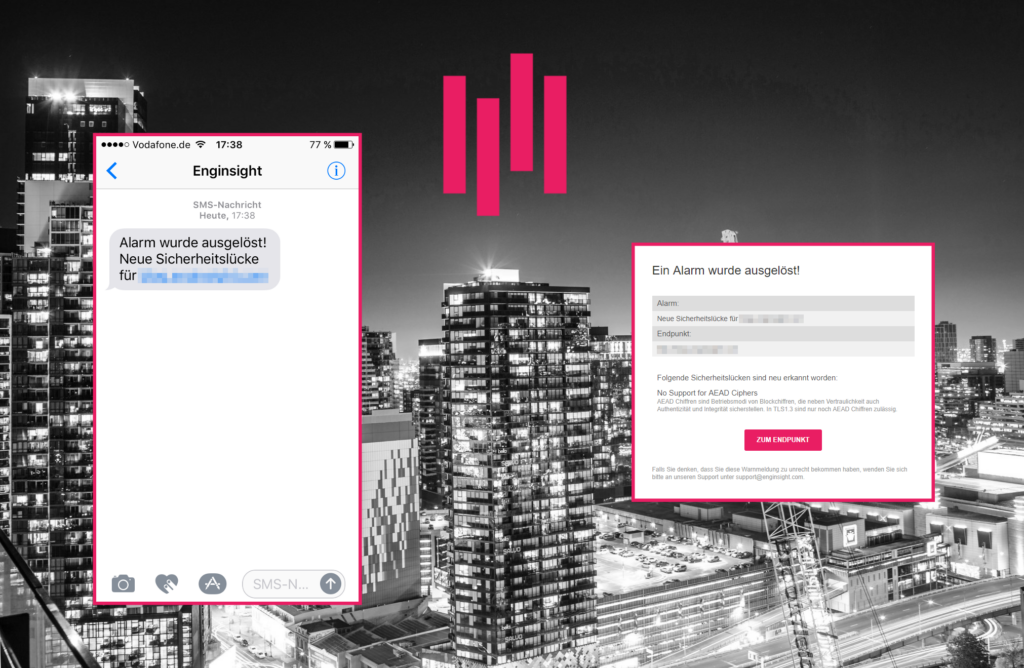

Mit Enginsight möchten wir Ihnen ein wirkliches All-In-One Tool anbieten, mit dem Sie nicht nur Ihre Cyber Security fest im Blick haben. Auch Ihre Verfügbarkeit

Erst vor einigen Wochen ging wieder ein großer Fall durch die Medien: „Kreditkartendaten von bis zu 40.000 Käufern kopiert“ 1. Im Mittelpunkt: Der Smartphone Hersteller OnePlus.

Als junges Start-Up ist es uns besonders wichtig unsere Produkte und Services immer weiter zu verfeinern und unsere Plattform noch sichererer und kundenfreundlicher zu gestalten.

Mit den Beiträgen in unserem Cybersecurity-Blog möchten wir dazu beitragen, Ihnen ein umfassendes Verständnis für IT-Sicherheit zu vermitteln, um so Ihre Daten, Ihr Unternehmen und Ihre Privatsphäre umfassend zu schützen. Für eine schnelle Zuordnung der IT-Security News sind die Beiträge in verschiedene Kategorien wie Use-Cases, Security, Datenschutz unterteilt. Viel Spaß bei der Lektüre.